Ce résumé vous fournit des informations détaillées sur les bulletins de sécurité Microsoft a publié pour son système d’exploitation Windows et d’autres produits de la société le 14 juin 2016.

Le guide répertorie tous les sécurité et de la non-correctifs de sécurité, ainsi que les avis de sécurité que Microsoft a publié depuis le dernier patch jour le 10 Mai 2016.

Chaque mise à jour est lié à la Base de Connaissance Microsoft de sorte que vous pouvez regarder en détail.

En dehors de la liste des patchs, notre vue d’ensemble fournit des informations sur le système d’exploitation et les autres produits Microsoft de la distribution, un résumé et des informations sur la façon de télécharger les mises à jour pour les machines Windows.

Bulletins De Sécurité Microsoft De Juin 2016

Résumé

- Microsoft a publié un total de 16 bulletins de sécurité du mois de juin 2016 Jour du Patch.

- 5) des bulletins ont reçu le plus de sévérité de la critique, les 11 autres bulletins de notation importants.

- Produits touchés toutes les versions client et serveur de Microsoft Windows, Microsoft Office et Microsoft Exchange.

Système D’Exploitation De Distribution

Client toutes les versions de Windows sont gravement touchés par la vulnérabilité décrite dans MS16-063. Windows Vista sur le dessus de qui est touché gravement par MS16-069, et Windows 10 par MS16-068.

MS16-069 est un cumulatif de mise à jour de sécurité pour JScript et VBScript, et MS16-068 une mise à jour pour Microsoft Edge, qui est exclusivement disponible pour Windows 10.

La critique du serveur de vulnérabilité n’affecte que Windows Server 2012 et 2012 R2. Il est décrit comme une mise à jour pour Microsoft Windows Serveur DNS dans le bulletin MS16-071.

- Windows Vista: 2 critique, 2 important

- Windows 7: 1 critique, 2 important

- Windows 8.1: 1 critique, 3 important

- Windows RT 8.1: 1 critique, 2 important

- Windows 10: 2 critique, 4

- Windows Server 2008: 3, 2 modérée

- Windows Server 2008 R2: 4, 1 modéré

- Windows Server 2012 et 2012 R2: 1 critique, 5, 1 modéré

- Serveur de base: 1 critique, 3, 1 modéré

Les Autres Produits Microsoft

Tous les produits Office sont affectés par la vulnérabilité décrite dans le bulletin MS16-070. Microsoft Exchange Server est affecté par des vulnérabilités décrites dans MS16-079.

- Microsoft Office 2007, 2010, 2013, 2013 RT, 2016: 1 critique

- Microsoft Office pour Mac 2011, 2016: 1 critique

- Pack de Compatibilité Microsoft Office SP3: 1 important

- Microsoft Visionneuse Visio 2007 service pack 3, 2010: 1 important

- Microsoft Word Viewer: 1 important

- Microsoft SharePoint Server 2010, 2013: 1 important

- Microsoft Office Web Apps 2010, 2013: 1 important

- Office en Ligne Server: 1 important

- Microsoft Exchange Server 2007, 2010, 2013, 2016: 1 important

Bulletins De Sécurité

MS16-063 – Jour de Sécurité Cumulative pour Internet Explorer (3163649) – Critique – Exécution de Code à Distance

Cette mise à jour de sécurité résout des vulnérabilités dans Internet Explorer. Le plus grave de ces vulnérabilités pourrait permettre l’exécution de code à distance si un utilisateur affichait une page web spécialement conçue à l’aide d’Internet Explorer.

MS16-068 – Jour de Sécurité Cumulative pour Microsoft Edge (3163656) – Critique – Exécution de Code à Distance

Cette mise à jour de sécurité résout des vulnérabilités dans Microsoft Bord. Le plus grave de ces vulnérabilités pourrait permettre l’exécution de code à distance si un utilisateur affichait une page web spécialement conçue à l’aide de Microsoft Bord.

MS16-069 – Jour de Sécurité Cumulative pour JScript et VBScript (3163640) – Critique – Exécution de Code à Distance

Cette mise à jour de sécurité résout des vulnérabilités dans le script JScript et VBScript moteurs dans Microsoft Windows. Ces vulnérabilités pourraient permettre l’exécution de code à distance si un utilisateur visite un site web spécialement conçu.

MS16-070 – mise à Jour de Sécurité pour Microsoft Office (3163610) – Critique – Exécution de Code à Distance

Le plus grave de ces vulnérabilités pourrait permettre l’exécution de code à distance si un utilisateur ouvre un fichier Microsoft Office spécialement conçu.

MS16-071 – mise à Jour de Sécurité pour Microsoft Windows Serveur DNS (3164065) – Critique – Exécution de Code à Distance

La vulnérabilité pourrait permettre l’exécution de code à distance si un attaquant envoie des requêtes spécialement conçues pour un serveur DNS.

MS16-072 – mise à Jour de Sécurité de Stratégie de Groupe (3163622) – Important – une Élévation de Privilèges

Cette vulnérabilité pourrait permettre une élévation de privilèges si un attaquant lance un man-in-the-middle (MiTM) attaque contre le trafic entre un contrôleur de domaine et de l’ordinateur cible.

MS16-073 – mise à Jour de Sécurité pour Windows les Pilotes en Mode Noyau (3164028) – Important – une Élévation de Privilèges

Le plus grave de ces vulnérabilités pourrait permettre une élévation de privilèges si un attaquant ouvrait une session sur un système affecté et exécutait une application spécialement conçue.

MS16-074 – mise à Jour de Sécurité pour Microsoft Graphiques Composant (3164036) – Important – une Élévation de Privilèges

Le plus grave de ces vulnérabilités pourrait permettre une élévation de privilèges si un utilisateur ouvre un document spécialement conçu ou des visites d’un site web spécialement conçu.

MS16-075 – mise à Jour de Sécurité pour Windows Serveur SMB (3164038) – Important – une Élévation de Privilèges

Cette vulnérabilité pourrait permettre une élévation de privilèges si un attaquant ouvrait une session sur le système et exécute une application spécialement conçue.

MS16-076 – mise à Jour de Sécurité pour Netlogon (3167691) – Important – Exécution de Code à Distance

La vulnérabilité pourrait permettre l’exécution de code à distance si un attaquant ayant accès à un contrôleur de domaine (DC) sur un réseau cible exécute une application spécialement conçue pour établir un canal sécurisé pour le DC comme une réplique d’un contrôleur de domaine.

MS16-077 – mise à Jour de Sécurité pour le protocole WPAD (3165191) – Important – une Élévation de Privilèges

Ces vulnérabilités pourraient permettre une élévation de privilèges si le Web Proxy Auto Découverte (WPAD) protocole retombe à une vulnérabilité découverte de proxy processus sur un système cible.

MS16-078 – mise à Jour de Sécurité pour Windows Diagnostic Hub (3165479) – Important

Une élévation de Privilèges

Cette vulnérabilité pourrait permettre une élévation de privilèges si un attaquant ouvrait une session sur un système affecté et exécutait une application spécialement conçue.

MS16-079 – mise à Jour de Sécurité pour Microsoft Exchange Server (3160339) – Important – la Divulgation d’Informations

Cette mise à jour de sécurité résout des vulnérabilités dans Microsoft Exchange Server. Le plus grave de ces vulnérabilités pourrait permettre la divulgation d’informations si un attaquant envoie une image spécialement conçue URL dans Outlook Web Access (OWA) message qui est chargé, sans avertissement ou de filtrage, de l’contrôlé par l’attaquant de l’URL.

MS16-080 – mise à Jour de Sécurité pour Microsoft Windows PDF (3164302) – Important – Exécution de Code à Distance

Le plus grave de ces vulnérabilités pourrait permettre l’exécution de code à distance si un utilisateur ouvre un spécialement conçu .fichier pdf. Un attaquant qui parviendrait à exploiter ces vulnérabilités pourrait causer un code arbitraire de s’exécuter dans le contexte de l’utilisateur actuel.

MS16-081 – mise à Jour de Sécurité pour Active Directory (3160352) – Important – Déni de Service

Cette mise à jour de sécurité corrige une vulnérabilité dans Active Directory. Cette vulnérabilité pourrait permettre un déni de service si un attaquant authentifié crée plusieurs comptes d’ordinateur. Pour exploiter cette vulnérabilité, un attaquant doit disposer d’un compte qui possède des privilèges pour rejoindre les machines dans le domaine.

MS16-082 – mise à Jour de Sécurité pour Microsoft Windows Composant de Recherche (3165270) – Important – Déni de Service

Cette vulnérabilité pourrait permettre un déni de service si un attaquant ouvrait une session sur un système cible et exécutait une application spécialement conçue.

Les avis de sécurité et les mises à jour

MS16-033: mise à Jour de Sécurité pour Windows Embedded Standard 7 (KB3139398)

Cette mise à jour de sécurité corrige une vulnérabilité dans Microsoft Windows. Cette vulnérabilité pourrait permettre une élévation de privilèges si un attaquant ayant un accès physique à insère un spécialement conçu périphérique USB dans le système.

MS16-064: mise à Jour de Sécurité pour Adobe Flash Player pour Windows 10, Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows Embedded 8 Standard, et de Windows Server 2012 (KB3163207)

MS16-064: mise à jour de Sécurité pour Adobe Flash Player: 13 Mai 2016

MS16-065: mise à Jour de Sécurité pour Microsoft .NET Framework 4.6 sur Windows Embedded Standard 7, Windows 7, Windows Server 2008 R2, Windows Server 2008 et Windows Vista (KB3142037)

MS16-065: Description de la mise à jour de sécurité pour le .NET Framework 4.6.1 dans Windows 7 SP1 et Windows Server 2008 R2 SP1 et le .NET Framework 4.6 dans Windows Vista SP2 et Windows Server 2008 SP2: 10 Mai 2016

Avis De Sécurité Microsoft 2880823

La dépréciation de Hachage SHA-1 Algorithme pour le Programme de Certificat Racine Microsoft

Avis De Sécurité Microsoft 3155527

Mise à jour de Suites de Chiffrement pour FalseStart

Non relatives à la sécurité des mises à jour

Mise à jour pour Windows 7 (KB2952664)

Mise à jour pour Windows 7 (KB2977759)

Mise à jour pour Windows 8.1 et Windows 8 (KB2976978)

Mise à jour de compatibilité pour la mise à niveau de Windows 7, 7 RTM, 8, 8.1. Cette mise à jour effectue des tests de diagnostic sur les systèmes Windows qui participent à la Windows le Programme d’Amélioration. Ces diagnostics permettent de déterminer si les problèmes de compatibilité peuvent être rencontrés lors du dernier système d’exploitation Windows est installé.

Mise à jour pour Windows Embedded 8 Standard (KB3156416)

Mai 2016, la mise à jour du correctif cumulatif pour Windows Server 2012

Mise à jour pour Windows 8.1 et Windows 7 (KB3035583)

Cette mise à jour installe les Obtenir Windows 10 application qui aide les utilisateurs à comprendre leur Windows 10 options de mise à niveau et de l’appareil de l’état de préparation.

Mise à jour pour Windows 8.1 et Windows 7 (KB3123862)

Mise à jour des capacités pour la mise à niveau de Windows 8.1 et Windows 7

Mise à jour pour Windows 7 et Windows Server 2008 R2 (KB3125574)

La commodité de correctif cumulatif de mise à jour pour Windows 7 SP1 et Windows Server 2008 R2 SP1.

Mise à jour pour Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 7 et Windows Server 2008 R2 (KB3139923)

MSI réparation ne fonctionne pas lorsque MSI source est installé sur un HTTP partage dans Windows

Mise à jour pour Windows Server 2012 R2 (KB3155444)

Clients PXE du gel pendant multithread transferts réseau dans Windows Server 2012 R2.

Mise à jour pour Windows Server 2012 (KB3156416)

Mai 2016, la mise à jour du correctif cumulatif pour Windows Server 2012

Mise à jour pour Windows 7 et Windows Server 2008 R2 (KB3156417)

Mai 2016, la mise à jour du correctif cumulatif pour Windows 7 SP1 et Windows Server 2008 R2 SP1

Mise à jour pour Windows 8.1, Windows RT 8.1 et Windows Server 2012 R2 (KB3156418)

Mai 2016, la mise à jour du correctif cumulatif pour Windows RT 8.1, Windows 8.1 et Windows Server 2012 R2

Mise à jour pour Windows 10 (KB3159635)

Windows 10 Assistant de mise à Jour: pour aider À garder une tous les de Windows 10 la sécurité des systèmes et de fournir les dernières fonctionnalités et améliorations, le Windows 10 Assistant de mise à Jour télécharge et lance le programme d’installation de Windows 10 version 1511.

Mise à jour pour Windows 10 (KB3147062)

La signature d’échec de la vérification des sauts de fonctionnalités audio dans Windows 10 Version 1511

Mise à jour pour Windows 8.1, Windows 8, Windows 7 (KB3150513)

Mai 2016 mise à Jour de Compatibilité pour Windows

Mise à jour pour Windows 10 (KB3152599)

Le système préinstallé applications et le menu Démarrer peut ne pas fonctionner lorsque vous mettez à niveau vers Windows 10 Version 1511

Comment télécharger et installer le juin 2016 mises à jour de sécurité

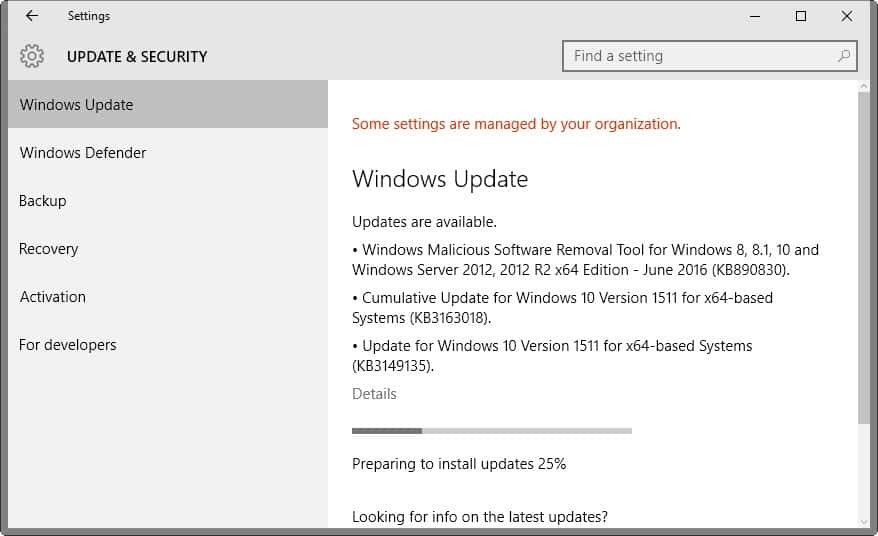

Les mises à jour de sécurité de Microsoft publié le juin 2016 Patch Jour sont déjà disponibles via Windows Update.

Alors que les mises à jour seront ramassés par la suite, il est possible d’exécuter une vérification manuelle des mises à jour pour accélérer le processus.

- Appuyez sur le Windows-clés, type de mise à Jour de Windows, et cliquez sur la touche Entrée après.

- Cliquez sur le bouton vérifier les mises à jour pour exécuter une vérification manuelle de nouvelles mises à jour pour le système d’exploitation.

Windows va vérifier les mises à jour et de les télécharger et de les installer automatiquement, seulement les télécharger, ou vous invite pour des actions.

Veuillez noter qu’il est recommandé de recherche des mises à jour Windows avant de vous installer pour éviter les problèmes après l’installation.

Certaines mises à jour sont disponibles par le biais de Microsoft Download Center, tandis que toutes les mises à jour de sécurité par Microsoft de la mise à Jour du Catalogue.

Toutes les mises à jour de sécurité sont également disponibles par le biais de la sécurité des images ISO que Microsoft publie, sur une base mensuelle.

Des ressources supplémentaires

- Microsoft Synthèse des bulletins de Sécurité pour le mois de juin 2016

- Liste des mises à jour de logiciels pour les produits Microsoft

- Liste des avis de sécurité de 2016

- Notre en profondeur guide de mise à jour pour Windows

- Windows 10 Mise À Jour De L’Histoire