Cross-Domain richieste di descrivere richieste da un dominio a un altro. Un tipico esempio di questo sono Facebook informazioni su un altro dominio, per la visualizzazione di un sito seguaci, per esempio, o la pubblicità da aziende pubblicitarie di terze parti.

Ma chi esempio è, ovviamente, non dannosi. Ci sono due tipi di informazioni che vengono scambiate che può essere un problema per l’utente Internet. Il primo è legati alla privacy. Le informazioni possono essere scambiate circa la vostra visita in modo che un’altra entità riceve informazioni su quella visita. Questo è di solito utilizzato per scopi pubblicitari, per tenere traccia di un utente su Internet.

Considerando che si rivelano informazioni non appena ci si connette a un sito o un server, e che le informazioni includono il tuo indirizzo IP, la posizione nel mondo, il sistema operativo o linguaggio, è giusto dire che questo è un problema di privacy.

La seconda è la più pericolosa: dannosi o indesiderati azioni può essere innescato da un cross-richiesta di dominio di tipo Cross-Site Request Forgery attacchi.

CSRF è considerato molto pericoloso, come indicato dal suo posizionamento nella OWASP top 10 e il CWE/SANS top 25. Il problema con attacchi CSRF è che rende le richieste da parte dell’utente, senza il suo/la sua conoscenza. Per esempio, se un sito (ad es. example.com) fa di nascosto richieste a un altro sito (ad es. myonlinebank.com), è potenzialmente in grado di causare effetti nocivi (per il trasferimento di fondi, la creazione di account, …).

L’add-on di Firefox CsFire protegge gli utenti di Internet contro azioni di cross-richieste di dominio. L’add-on annulla loro rimuovendo le informazioni di autenticazione come i cookie di autenticazione e intestazioni per eliminare la possibilità che tali richieste possono essere dannosi per l’utente.

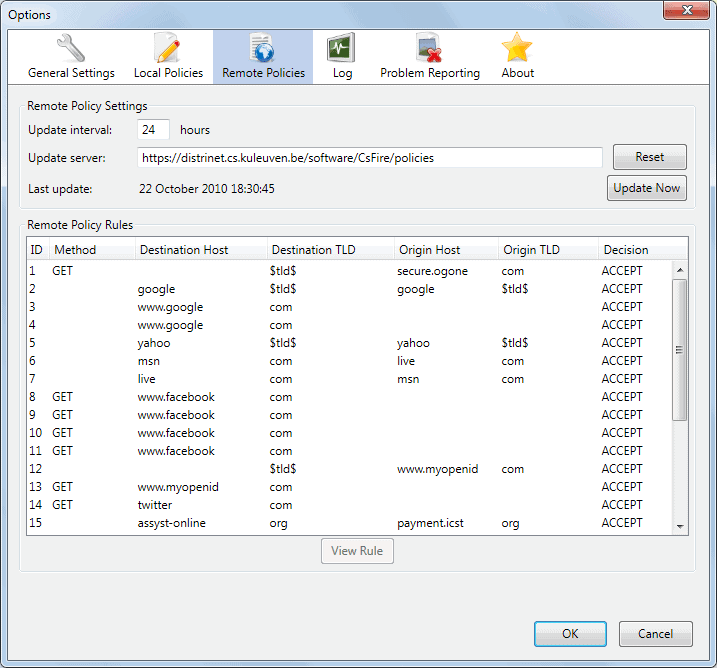

CsFire fornisce un sicuro-da-criterio predefinito, che può essere estesa con grana fine remoto politiche a grana fine e politiche locali. Il telecomando politiche sono ottenuti da una politica di server, in modo selettivo consentire alcuni innocuo cross-richieste di dominio (ad esempio, elementi di condivisione su facebook). Le politiche locali consentono di specificare alcune domini richieste che devono essere trattati in modo diverso, se si desidera farlo (questo non è necessario in normale navigazione scenari).

CsFire è basato su una ricerca accademica carta CsFire: Trasparente lato client di mitigazione delle azioni di cross-richieste di dominio che è stato pubblicato sulla progettazione di Software Sicuro e Sistemi di 2010.

Il CsFire add-on è disponibile per tutte le versioni di Firefox dalla Firefox 3.5 al più recente. È possibile forzare compatibile per renderlo compatibile con l’ultima nightly build.

Aggiornamento: CsFire non è stato aggiornato dal 2012 e non è chiaro a questo punto se funziona ancora nelle versioni più recenti del browser Firefox. Mentre è ancora possibile installare l’estensione, non è chiaro se tutte le caratteristiche funzionano come pubblicizzato. Alcuni che sono visibili, tra cui il file di log e il server remoto funzione di aggiornamento.

Detto questo, sembra che l’add-on è abbandonato e non ricevere aggiornamenti più.