par Martin Brinkmann le 28 novembre, en 2018, à la Sécurité

Pas de commentaires

Microsoft a publié un avis de sécurité, aujourd’hui, sous ADV180029 — Divulgués par Inadvertance des Certificats Numériques Pourrait Permettre une Usurpation de contenu — qui avertit les utilisateurs et les administrateurs sur deux Sennheiser logiciels qui peuvent ont introduit des vulnérabilités sur des appareils Windows ils ont été installés sur.

Les deux produits Sennheiser HeadSetup et HeadSetup Pro installé les certificats racine sur les systèmes qu’ils ont été installés sur. Les utilisateurs, qui avait pour exécuter le programme d’installation avec des privilèges élevés à cause de cela, n’ont pas été informés à ce sujet.

Les anciennes versions de l’application mis la clé privée et le certificat dans le dossier d’installation, ce qui en soi n’est pas une bonne pratique. Sennheiser utilisé la même clé privée pour toutes les installations de logiciels de Sennheiser HeadSetup 7.3 ou plus.

N’importe qui, qui a installé le logiciel sur un système informatique ou en prit possession de la clé privée, pourrait en abuser à cause de cela. Un attaquant pourrait délivrer des certificats sur le système, le logiciel est installé.

Le certificat est auto-signé, marqué comme un certificat d’autorité de certification et valide jusqu’au 13 janvier 2027 lors de l’installation. Le programme d’installation “pousse le certificat dans la machine locale magasin de certificats racines approuvés du système Windows sur lequel il est installé”.

Les mises à jour de l’application ou la suppression de la HeadSetup logiciel sur un système de version 7.3 ou plus tôt, ont été installés sur de ne pas supprimer le certificat. Des systèmes, le logiciel a été installé à un point dans le temps restent vulnérables, par conséquent, même si le logiciel n’est plus installé sur ces systèmes.

Allemand de la société de sécurité Secorvo le conseil de Sécurité GMHB publié une vulnérabilité d’un rapport qui fournit des détails supplémentaires.

Secorvo décrit plusieurs scénarios d’attaque dans le rapport:

- Lire et modifier la session complète de la victime avec tout apparemment sécurisé HTTPS

serveur web - Envoyer la victime de logiciels malveillants ou de fournir un lien de téléchargement malveillant

logiciel apparemment à venir à partir d’un arbitraire de logiciels bien connus de l’éditeur

Sennheiser a changé le système d’installation de nouvelles versions de Sennheiser HeadSetup. Les attaquants ne peuvent pas créer des certificats valides plus directement comme Sennheiser gardé ces secrets cette fois.

Les chercheurs ne pouvaient pas trouver toute l’information publiée sur les “règles selon lesquelles le SeenComRootCA fonctionne” et de considérer “le risque qu’un attaquant pourrait frauduleusement obtenir un certificat significativement plus élevé [..] que pour les autres pré-installé autorités de certification Racines ou leurs Sous-CAs”.

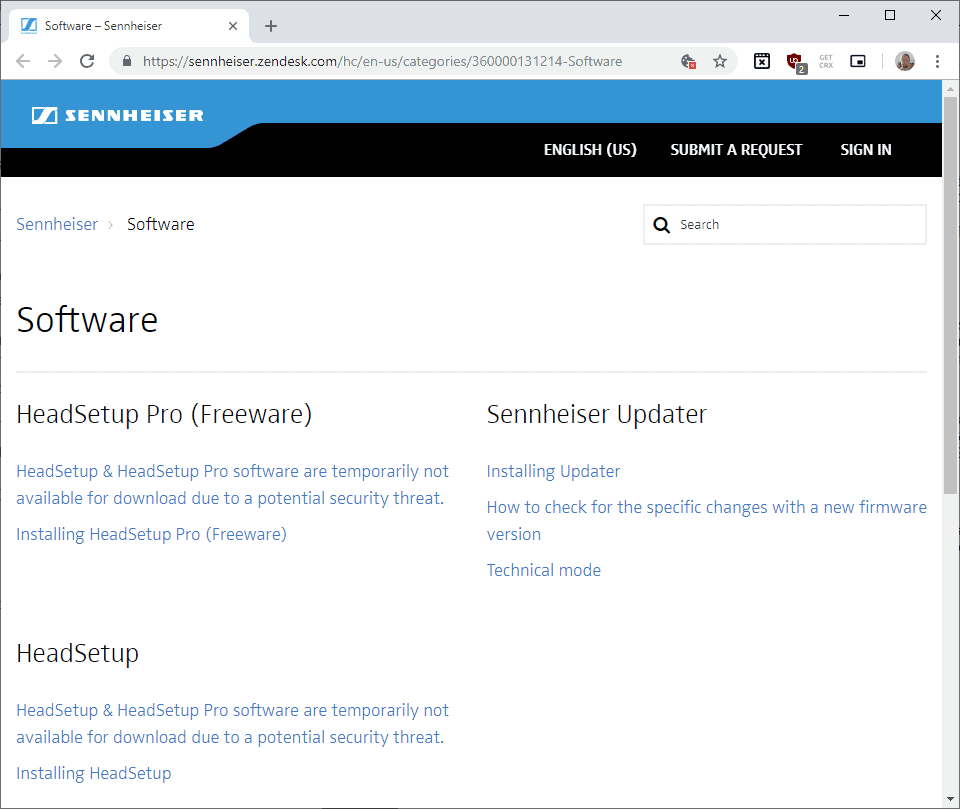

Sennheiser n’a pas publié une mise à jour au moment de la rédaction qui résout le problème, mais retiré de téléchargements de configuration existant versions de l’application. Cependant, Microsoft a supprimé la des certificats à partir de sa Liste de Certificats de Confiance.

Vous pouvez suivre l’émission en vertu de CVE-2018-17612.

Atténuation

Les administrateurs peuvent supprimer les certificats de la façon suivante:

- Ouvrez une fenêtre d’invite de commandes.

- Sélectionnez Démarrer.

- Tapez cmd.

- Cliquez-droit sur le résultat et sélectionnez “exécuter en tant qu’administrateur” dans le menu contextuel.

- Exécutez les commandes suivantes sur la ligne de commande:

- certutil -delstore racine “127.0.0.1”

- certutil -delstore racine “SennComRootCA”

Remarque: si vous avez besoin d’basé sur le web de la fonctionnalité, de supprimer uniquement le premier certificat et attendre une mise à jour de l’application logicielle.

Les administrateurs Active Directory peut placer les certificats dans le magasin de Certificats non fiables; ce qui se trouve sous PoliciesParamètres WindowsParamètres de SécuritéStratégies de Clé Publique

Certificats Non Fiables.