par Martin Brinkmann le 25 janvier 2019 dans Google Chrome – 2 commentaires

Navigateurs Web pris en charge un nombre croissant d’Api et fonctionnalités, et il ne semble pas y avoir de fin en vue.

Les derniers ajouts de Google Chrome, le WebUSB et WebBluetooth Api, autoriser les sites à interagir avec les périphériques connectés à l’appareil le navigateur est exécuté.

Bien qu’il existe certainement des cas où cela peut être utile, c’est parfois le cas, que l’introduction de nouvelles fonctionnalités a des conséquences imprévues.

Dans le cas de WebUSB et WebBluetooth, il ouvre les portes pour des attaques de phishing qui pourrait contourner le matériel de base de l’authentification à deux facteurs périphériques tels que certains Yubikey appareils.

Des chercheurs en sécurité ont démontré récemment que la WebUSB fonctionnalités du navigateur web Google Chrome peut être utilisé pour interagir avec l’authentification à deux facteurs périphériques directement, et non pas de Google Chrome, de l’API (U2F) conçu à cet effet.

L’attaque contourne toute la protection que l’authentification à deux facteurs matériels qui sont sensibles. Les dispositifs doivent supporter des protocoles pour la connexion à un navigateur autre que par le biais de U2F pour l’attaque de travail et les utilisateurs ont besoin pour interagir avec le site de phishing pour l’attaque pour être menée à bien.

Chrome affiche un message lorsqu’un site tente d’utiliser WebUSB ou WebBluetooth. Les besoins de l’utilisateur pour permettre à la requête, puis tapez ou collez le compte du nom d’utilisateur et le mot de passe dans les formulaires du site.

Tout cela met une barrière en place, qui nécessite l’interaction de l’utilisateur avant qu’il puisse être réalisée, il n’est toujours souligner que de nouvelles fonctionnalités peuvent ouvrir de nouvelles possibilités d’abus.

Les utilisateurs ont besoin de prêter attention à l’autorisation des boîtes de dialogue que le navigateur affiche. Attaquer des sites pourrait être conçue de manière à fournir aux utilisateurs l’assurance que cette autorisation invites sont nécessaires pour la fonctionnalité. Alors qu’il est difficile de savoir combien d’utilisateurs tombent pour que, en particulier ceux à l’aide de matériel d’authentification à deux facteurs périphériques, il est presque certain que certains.

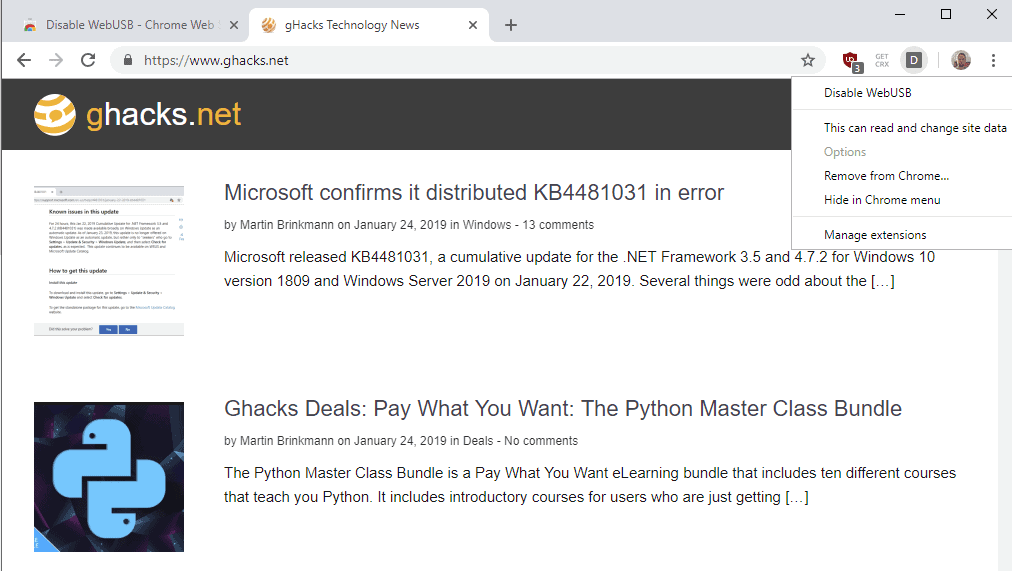

Les deux navigateur open source extensions de Désactiver WebUSB et Désactiver WebBluetooth aborder la question directement; ils bloquent l’Api dans le navigateur de sorte qu’ils ne peuvent pas être abusé. Il devrait être clair que ces extensions bloquer toute interaction avec ces Api; il ne fait pas de distinction entre les bonnes et les mauvaises demandes.

Si vous n’utilisez jamais WebUSB ou WebBluetooth, vous pouvez envisager d’installer les extensions pour un peu plus de sécurité. Les extensions exécuter silencieusement en arrière-plan et de bloquer toute tentative d’utilisation de la WebUSB ou WebBluetooth API.

Maintenant, Vous: avez-vous désactiver certaines fonctionnalités du navigateur?