da Martin Brinkmann su Marzo 05, 2019 in Sicurezza – Nessun commento

Microsoft pubblicato il Security Intelligence Report per l’anno 2018, di recente, l’analisi dei dati fornisce una panoramica dei principali tipi di minacce, nel 2018.

In breve: ransomware è un declino, il phishing è in aumento, crypto-mining è prevalente, software catene di fornitura sono a rischio, e in generale il malware è diminuito nel 2018.

Phishing

Phishing rimane uno dei principali vettori di attacco utilizzato per distribuire dannoso zero-day payload per gli utenti, Microsoft ha continuato a indurirsi contro questi attacchi con ulteriore protezione anti-phishing, l’indagine, l’accertamento e la capacità di risposta per proteggere gli utenti

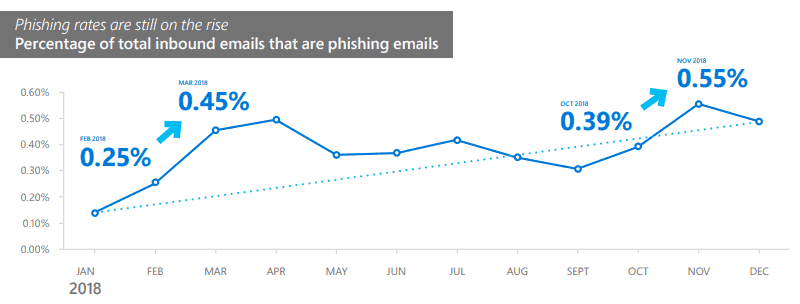

I messaggi di Phishing sono aumentate del 250% tra gennaio e dicembre 2018, secondo Microsoft. L’azienda analizzato oltre 470 miliardi di messaggi di posta elettronica di phishing e malware mensile nel 2018.

Metodi di Phishing evoluto ulteriormente nel 2018. Microsoft osserva che gli aggressori utilizzano metodi più sofisticati per rendere gli attacchi più potenti. I tempi di utilizzo singolo URL, di dominio, indirizzi IP o per inviare messaggi di posta elettronica sono andato lungo come attaccanti spostato “una ricca infrastruttura con più punti di attacco”.

La natura le campagne di phishing cambiato. Gli aggressori utilizzano differenti consegna abbraccia e gli orari, e contare di più sull’utilizzo di infrastruttura di hosting e servizi di cloud nei loro attacchi, per rendere più difficile il rilevamento.

Diversi tipi di phishing

- Dominio spoofing — messaggio di posta elettronica del dominio è una corrispondenza esatta del previsto nome di dominio

- Dominio di rappresentazione — messaggio di posta elettronica del dominio simile al previsto nome di dominio.

- La rappresentazione utente — la rappresentazione di un utente fidato.

- Testo esche — testo sembra come se proviene da una fonte attendibile.

- Credenziali link di phishing — e-mail link ad una pagina che sembra legittimo.

- Phishing allegati — il phishing e-mail contiene un allegato con payload dannoso.

- Link al falso posizioni di archiviazione cloud — chiede agli utenti di dare autorizzazioni o accedi al contenuto cloud.

Ransomware

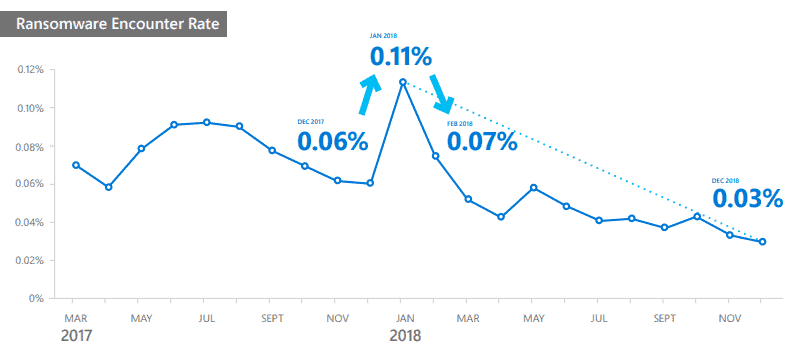

Il calo ransomware incontri è dovuto in parte al migliorato il rilevamento e l’educazione che ha reso più difficile per gli hacker di lucro. Come risultato, gli aggressori hanno cominciato a spostare i loro sforzi di distanza dal ransomware di approcci come cryptocurrency di data mining, che utilizza delle vittime delle risorse di calcolo per rendere il denaro digitale per gli attaccanti.

Rilevato attacchi ransomware sceso di circa il 60% tra Marzo 2017 e dicembre 2018. Microsoft suggerisce che l’utente e l’organizzazione di sensibilizzazione e il miglioramento della protezione e opzioni di rilevamento giocato un ruolo nel declino.

Cryptocurrency Di Data Mining

Nel 2018, i media di tutto il mondo mensili cryptocurrency moneta di data mining incontro tasso di 0,12 per cento, a fronte di appena 0,05 per cento per ransomware

Il cambiamento di incontro moneta di data mining attacchi è stato più di due volte più alto come incontrare ransomware nel 2018. I media di tutto il mondo cryptocurrency moneta di data mining incontro tasso 0.12% nel 2018.

Uno dei principali fattori che hanno giocato un ruolo fu la nascita di un browser operazioni di data mining; questi non richiedono l’input dell’utente e funziona sulla maggior parte delle configurazioni (blocco JavaScript è un’opzione efficace).

Supply Chain Compromesso

Il primo principali software di supply chain attacco incidente del 2018 si è verificato il 6 Marzo, quando Windows Defender ATP bloccato una massiccia campagna di consegnare il Dofoil trojan (noto anche come il Fumo Loader). La massiccia campagna di malware è stato rintracciato a un avvelenato peer-to-peer.

Supply chain attacchi si concentra sull’attacco di sviluppo o di processi di aggiornamento per “incorporare un compromesso componente” legittimi applicazioni o pacchetti di aggiornamento.

Incidente esempi:

- Dofoil trojan data mining a Marzo 2018.

- Compromesse le estensioni di Chrome che il malware installato.

- Compromessa repository Linux.

- Dannoso plugin di WordPress.

- Dannoso Pannello immagini.

- Compromessa script.

Malware nel 2018

I cinque luoghi con il più alto malware tariffe incontro durante il mercato di gennaio–dicembre 2018 periodo sono stati Etiopia (26.33% media mensile incontro rate), Pakistan (18.94), i territori Palestinesi (17.50), Bangladesh (16.95), in Indonesia (16.59), che ha avuto una media mensile di incontro rate di circa 16.59% o superiore durante il periodo

Malware incontro con tassi di caduta da un’elevata a circa il 7% nel 2017 “sopra” il 4% alla fine del 2018.

Ora: Qual è stata la tua esperienza nel 2018?