par Martin Brinkmann sur 05 Mars 2019 en matière de Sécurité – 3 commentaires

Microsoft a publié la société Rapport de Renseignement de Sécurité pour l’année 2018 récemment; la sécurité de l’analyse des données fournit un aperçu des principales menaces en 2018.

En bref: ransomware est sur un déclin, le phishing est à la hausse, le crypto-mines est très répandue, logiciels de la chaîne d’approvisionnement est un risque, et l’ensemble des logiciels malveillants ont diminué en 2018.

Le Phishing

Le Phishing reste l’un des meilleurs vecteurs d’attaque utilisées pour livrer malveillant jour zéro charges pour les utilisateurs, et Microsoft a continué à durcir contre ces attaques avec d’autres anti-phishing de protection, de détection, d’enquête, et des capacités d’intervention pour sécuriser les utilisateurs

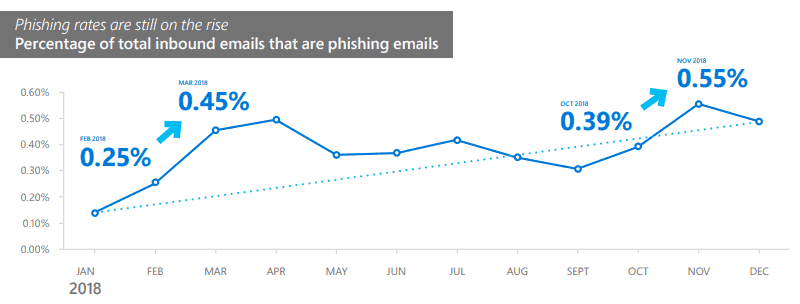

Les messages de Phishing augmenté de 250% entre janvier et décembre 2018, selon Microsoft. La société a numérisé plus de 470 milliards de messages électroniques pour les logiciels malveillants et le phishing mensuel en 2018.

Le Phishing méthodes évolué en 2018. Microsoft note que les pirates utilisent des méthodes plus sophistiquées pour faire des attaques plus puissantes. Le temps de l’aide de la seule URL, noms de domaine ou des adresses IP pour envoyer des e-mails ont disparu depuis longtemps que les pirates s’installe à “un ensemble varié de l’infrastructure avec de multiples points d’attaque”.

La nature les campagnes de phishing changé. Les pirates utilisent de livraison différente de l’enjambe et les horaires, et de s’appuyer davantage sur l’aide de la mutualisation de l’infrastructure et des services de cloud computing dans leurs attaques pour faire de la détection difficile.

Différents types de phishing

- L’usurpation de domaine — message électronique de domaine est une correspondance exacte des attendus de nom de domaine,

- Domaine d’emprunt d’identité — message électronique de domaine ressemble à celui qui est attendu de nom de domaine.

- L’emprunt d’identité — usurpation de l’identité d’un utilisateur de confiance.

- Texte leurres — texte qui ressemble comme si elle provient d’une source légitime.

- Identification des liens de phishing — e-mail un lien vers une page qui semble légitime.

- Le Phishing pièces jointes — le phishing e-mail contient une pièce jointe malveillante de la charge utile.

- Des liens vers de faux de stockage en nuage endroits, invite les utilisateurs à donner des autorisations ou de vous connecter pour accéder à des contenus sur le cloud.

Ransomware

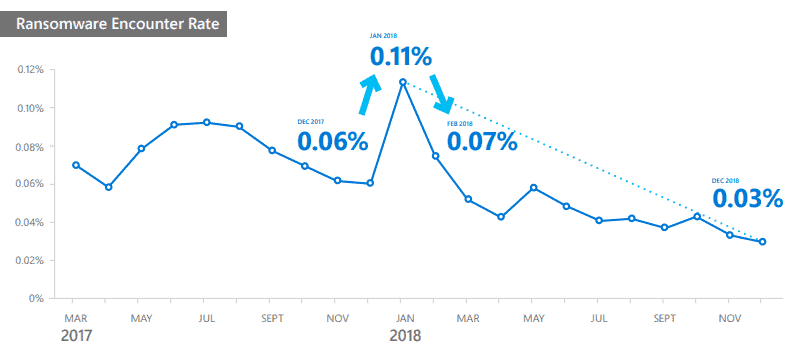

Le déclin de la ransomware rencontre a été due en partie à l’amélioration de la détection et de l’éducation qui fait qu’il est plus difficile pour les attaquants à en tirer profit. En conséquence, les attaquants ont commencé à déplacer leurs efforts à l’écart de ransomware à des approches telles que cryptocurrency l’exploitation minière, qui utilise des victimes de ressources informatiques pour faire de l’argent numérique pour les attaquants.

Détecté ransomware attaques ont diminué d’environ 60% entre Mars 2017 et décembre 2018. Microsoft suggère que l’utilisateur et l’organisation de la sensibilisation et de l’amélioration de la protection et de détection des options joué un rôle dans le déclin.

Cryptocurrency L’Exploitation Minière

En 2018, la moyenne dans le monde entier mensuel cryptocurrency pièce d’exploration de taux de rencontre était de 0,12 pour cent, comparativement à seulement 0,05% pour ransomware

Le changement à la rencontre de pièce de monnaie de l’exploitation minière attaques a été plus de deux fois plus élevé que la rencontre ransomware en 2018. La moyenne dans le monde entier cryptocurrency pièce d’exploration de taux de rencontre était de 0,12% en 2018.

Un facteur important qui a joué un rôle a été la montée de en navigateur des activités minières; ceux-ci ne nécessite pas la saisie de l’utilisateur et de travailler sur la majorité des configurations de sortie de la boîte (blocage JavaScript est une option efficace).

De La Chaîne D’Approvisionnement Compromis

Le premier majeur de logiciels de la chaîne d’approvisionnement incident d’attaque de 2018 eu lieu le 6 Mars, lorsque Windows Defender ATP bloqué une campagne massive de livrer le Dofoil cheval de troie (aussi connu comme la Fumée du Chargeur). La massive campagne de malwares a été tracé à empoisonner le peer-to-peer application.

De la chaîne d’approvisionnement attaques se concentrer sur l’attaque de développement ou de mise à jour des processus de “constituer un compromis composant” dans des applications légitimes ou packages de mise à jour.

Incident exemples:

- Dofoil cheval de troie de l’exploitation minière en Mars 2018.

- Compromis les extensions de Chrome qui a installé les logiciels malveillants.

- Compromis Linux dépôts.

- Malveillant des plugins WordPress.

- Malveillants Docker images.

- Compromis de scripts.

Les logiciels malveillants en 2018

Cinq localités avec le plus grand des logiciels malveillants taux de rencontre pendant le mois de janvier–décembre 2018 ont été Ethiopie (26.33% de la moyenne mensuelle des taux de rencontre), le Pakistan (18.94), les territoires Palestiniens (17.50), Bangladesh (16.95) et l’Indonésie (16.59), qui avaient tous une moyenne mensuelle taux de rencontre d’environ 16.59% ou plus au cours de la période

Les logiciels malveillants les taux de rencontre est passée d’un niveau élevé à près de 7% en 2017, “juste au dessus” de 4% à la fin de 2018.

Maintenant, Vous: Quelle a été votre expérience en 2018?