door Martin Brinkmann op 15 Mei 2019 in Security – Laatste Update: 15 Mei 2019 – Geen reacties

MDS-Tool is een gratis cross-platform programma voor de beveiliging voor Windows-en Linux-apparaten die controleert of de hardware van het systeem kwetsbaar is voor Microarchitectural Gegevens te verzamelen (MDS) aanvallen.

Intel bekend gemaakt een nieuwe groep van beveiligingsproblemen in haar processors op 14 Mei 2019 dat het oproepen “Microarchitectural Data Sampling”). De fouten worden in verband met speculatieve uitvoering aanvallen zoals Spectre of Kernsmelting ontdekte vorig jaar. Het probleem geldt voor alle moderne Intel Cpu ‘ s in servers, desktops en laptops.

Rogue In-Flight Data Laden (RIDL) en fall-out, twee MDS aanvallen verschillen van vorig jaar aanslagen in verschillende zinvolle manieren die ervoor zorgen dat ze in potentie krachtiger. De aanvallen niet afhankelijk is van de processor cache en hoeft niet om veronderstellingen te maken over het geheugen indeling. Ze lekken willekeurige in-flight-gegevens van het interne CPU buffers.

Aanvallen, wanneer met succes uitgevoerd, het lezen van data van andere systeem processen en kan leiden tot het lekken van gevoelige informatie, zoals wachtwoorden, credit card nummers, of van cookies.

Aanvallers die kan draaien zonder privileges code op machines met recente Intel-Cpu ‘s – of met behulp van gedeelde cloud computing resources, of met behulp van JavaScript op een kwaadaardige website of reclame – voor het stelen van gegevens uit andere programma’ s draaien op dezelfde machine, in alle veiligheid grens: andere toepassingen, de kernel van het besturingssysteem, andere vm ‘ s (bijvoorbeeld in de cloud), of zelfs beveiligde (SGX) enclaves. (via)

Microsoft patches uitgebracht voor sommige versies van Windows op gisteren tijdens de Patch Tuesday, Canonieke uitgebrachte updates voor Ubuntu gisteren.

MDS-Tool

MDS-Tool is een programma dat u kan worden uitgevoerd op uw systeem te vinden uit als het is kwetsbaar zijn voor bepaalde aanvallen. U kunt het programma downloaden van de MSD Aanvallen website.

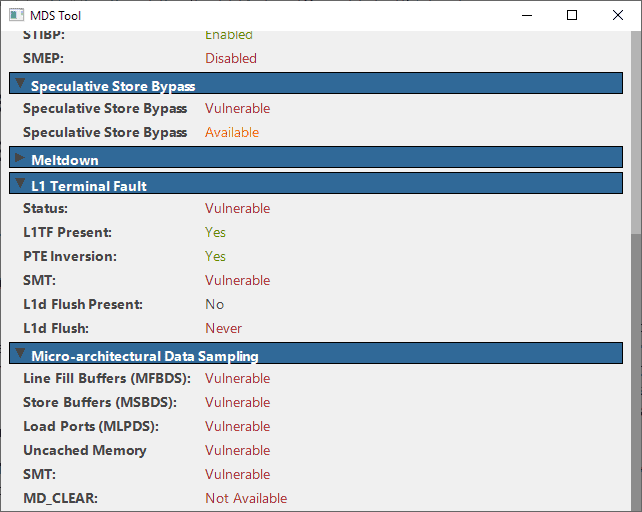

Het is onlangs aangepast om te integreren kwetsbaarheid controles voor de beschreven MSD aanvallen. Start het programma na het downloaden en ga naar de Micro-architecturale Data Sampling gedeelte van de interface.

U vindt er de vraag of het systeem dat u liep de software op is kwetsbaar voor de aanvallen, of als het wordt beschermd.

Als u niet hebt geïnstalleerd patches nog dat het verzachten van de problemen, zal het rapport als kwetsbaar.

Bronnen

Hier is een lijst van de middelen die extra informatie:

- Chroom Beveiliging — Over Microarchitectural Gegevens van de Bemonstering en de reacties

- Intel Beveiliging — Diepe Duik: Intel Analyse van Microarchitectural steekproefgegevens

- De Software Van Intel Begeleiding — Microarchitectural Steekproefgegevens

- MDS Aanvallen — Informatieve site

- Van Microsoft Windows-Clients — Informatieve site

- Microsoft Windows Servers — Informatieve site

- Ubuntu — updates te beperken, MDS