Afbeelding: ASD

Het Australian Signals Directorate publiceerde donderdag een ontnuchterend The Commonwealth Cyber Security Posture in 2020-rapport, met als een van de lichtpuntjes het gebruik van scanning door het Australian Cyber Security Center (ACSC).

In het kader van haar Cyber Hygiene Improvement Programs (CHIP's) was de ACSC in staat om kwetsbare, aan internet blootgestelde MobileIron-systemen te identificeren in het Gemenebest, de staat en het territorium, en lokale overheden.

“Het ACSC heeft alle overheidsinstanties die kwetsbare apparaten gebruiken op de hoogte gebracht van de apparaatdetails, de kritieke kwetsbaarheid en de dringende noodzaak om het risico te patchen of anderszins te verminderen”, aldus het rapport.

“Deze tijdige en bruikbare informatie van de ACSC stelde sommige overheidsinstanties in staat om misbruik van hun MobileIron-apparaten door tegenstanders te voorkomen, in één geval per uur.”

Het rapport zei dat de 2020 MobileIron- en Citrix-kwetsbaarheden enkele van de snelste ommekeer hadden voordat er exploitatiepogingen begonnen te verschijnen.

“Rapportage toonde aan dat kwaadwillenden probeerden deze kwetsbaarheden te misbruiken binnen enkele dagen nadat proof-of-concept-codes publiekelijk werden vrijgegeven”, aldus het.

“Organisaties die hun internetservices niet tijdig kunnen patchen, met name oudere VPN's en websites, moeten hun patchmogelijkheden verbeteren. Software-as-a-service of platform-as-a- service cloud-benaderingen van internetgerichte services kunnen helpen.”

Dit is slecht

Afbeelding: ASD

Anders zei het rapport dat terwijl in absolute termen de cyberhouding van de Commonwealth-entiteiten aan het verbeteren was, de verschuiving in 2020 ijzig was.

Het rapport zei bijvoorbeeld dat entiteiten de applicatieverharding verbeterden, maar dat slechts 12% van de entiteiten beter werd. Evenzo deed 10,5% het applicatiebeheer op de juiste manier, en 9,5% meer entiteiten zouden kunnen zeggen dat ze de beheerdersrechten op de juiste manier beperkten.

De schuld voor het trage tempo werd gelegd bij entiteiten die verouderde en niet-ondersteunde besturingssystemen en applicaties bleven gebruiken, cloudservices niet omarmden, organisaties die geen snelle of flexibele moderniseringsstrategieën hebben, een tekort aan cybervaardigheden en organisaties die “verkeerd begrijpen, verkeerd interpreteren en inconsistent ” de Essentiële Acht.

In een reactie van de regering die woensdag is ingediend, overweegt de regering om de Essentiële Acht essentieel te maken voor haar entiteiten.

Dit is zeer, zeer slecht

Afbeelding: ASD

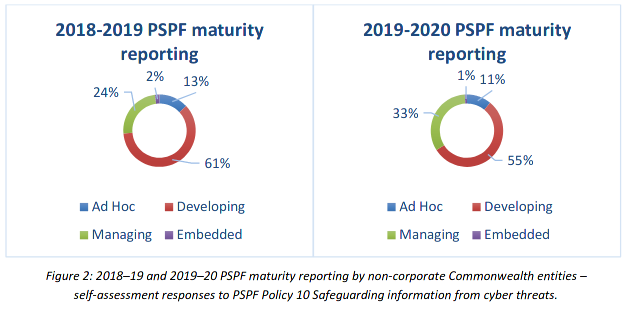

Het beperken van de naleving van alleen de Top Vier van de Essentiële Acht toonde aan dat 11% van de organisaties zichzelf gerapporteerd op het laagste nalevingsniveau, gevolgd door 55% bij de tweede stap van het vierstappensysteem, met 33% op het derde niveau, en slechts 1% is volledig conform.

Het beleid met het laagste volwassenheidsniveau was “het beschermen van informatie tegen cyberdreigingen”.

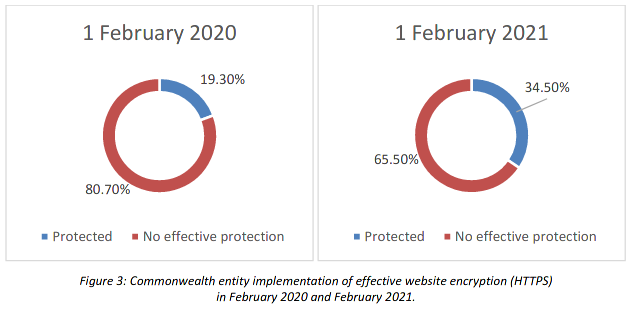

Aan de positieve kant is CHIPs nu in staat om “cyberhygiëne-indicatoren” te volgen over 71.300 actieve Commonwealth-overheidsdomeinen, een verbetering van 54.300 domeinen in het jaar vanaf februari 2020, en dekt de sites van 187 entiteiten.

In 2020 kregen CHIP's de mogelijkheid om te scannen op versleuteld e-mailgebruik; of overheidssites up-to-date software draaiden, standaardwebsites vertoonden of verlopen certificaten gebruikten; scannen op kritieke kwetsbaarheden; en het adviseren van overheidsinstanties op alle niveaus over diensten die zij openstellen voor het bredere internet.

In de loop van het jaar heeft ACSC een beschermend domeinnaamsysteem ontwikkeld dat domeinen blokkeert die verband houden met malware, ransomware, phishing-aanvallen en andere kwaadaardige inhoud.

“Tijdens de pilot heeft het ACSC in de periode van april tot december 2020 ongeveer 2 miljard zoekopdrachten van acht Commonwealth-entiteiten verwerkt en 4683 unieke kwaadaardige cyberdreigingen geblokkeerd, waardoor meer dan 150.000 bedreigingsgebeurtenissen zijn voorkomen”, aldus het rapport. zei.

“In 2021-22 zal de mogelijkheid worden aangeboden aan alle Commonwealth-entiteiten.”

Australië is zo slecht in cyber

Afbeelding: ASD

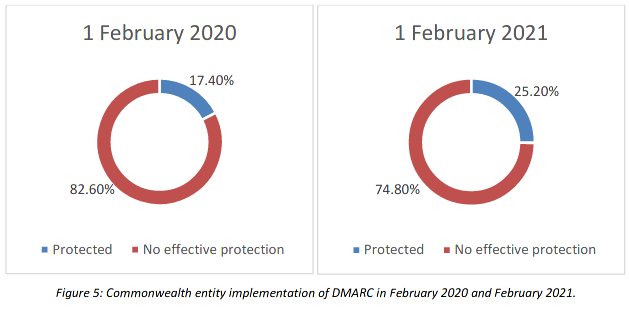

Volgens het rapport gebruikt ongeveer een kwart van de entiteiten nu DMARC om e-mailspoofing te voorkomen.

Over het hele jaar zei ACSC dat het reageerde op 434 cyberincidenten, waarvan 46% zelfgerapporteerd was en de rest werd gevonden door middel van “ACSC-onderzoeken, rapportage van internationale partners en derde partijen, en analyse van een verscheidenheid aan geclassificeerd en open-source materiaal”.

Het volgende rapport wordt in november 2022 aan de regering overhandigd en beslaat van januari 2021 tot juni 2022. Vanaf 2023 zullen de rapporten zich gedurende één enkel boekjaar richten op cyberhouding.

Related Coverage

NSW-cyberstrategie vereist dat de overheid het goede voorbeeld geeft Het antwoord van Australië op het dwarsbomen van ransomware is goede cyberhygiëneAanval op koloniale pijpleidingen die wordt gebruikt om de Australische wet op kritieke infrastructuur te rechtvaardigen Australische regering wil Essential Eight essentialRBA maken om de cyberweerbaarheid te vergroten met nieuw identiteits- en toegangsbeheersysteem De belangrijkste IT-winkels van de Australische overheid om anderen te helpen met cyberbeveiliging

Verwante onderwerpen:

Australië Beveiliging TV-gegevensbeheer CXO-datacenters ![]()