![]()

Il rivenditore statunitense Carter ha esposto accidentalmente le informazioni di identificazione personale (PII) di potenzialmente centinaia di migliaia di clienti.

Venerdì, vpnMentor ha affermato che l'incidente non è stato causato da un bucket non protetto o da un'errata configurazione in un sistema di archiviazione cloud, come spesso accade quando si tratta di perdite accidentali, ma piuttosto da una “semplice svista” nel monitoraggio degli ordini online dell'azienda. infrastruttura.

La violazione, scoperta attraverso un progetto di mappatura web in corso presso vpnMentor, è stata causata dalla mancata implementazione dei protocolli di autenticazione per un popolare strumento di abbreviazione di URL utilizzato sul dominio di e-commerce statunitense del rivenditore.

Carter's è un importante rivenditore di abbigliamento e abbigliamento per bambini negli Stati Uniti che ora opera in tutto il mondo. La società ha generato oltre 3 miliardi di dollari di entrate durante il 2020.

Quando veniva effettuato un acquisto tramite il sito Web statunitense di Carter, il venditore inviava automaticamente un URL abbreviato per accedere a una pagina di conferma dell'acquisto. Tuttavia, la mancanza di sicurezza intorno agli URL stessi, insieme alla mancanza di autenticazione per verificare il cliente, era problematica.

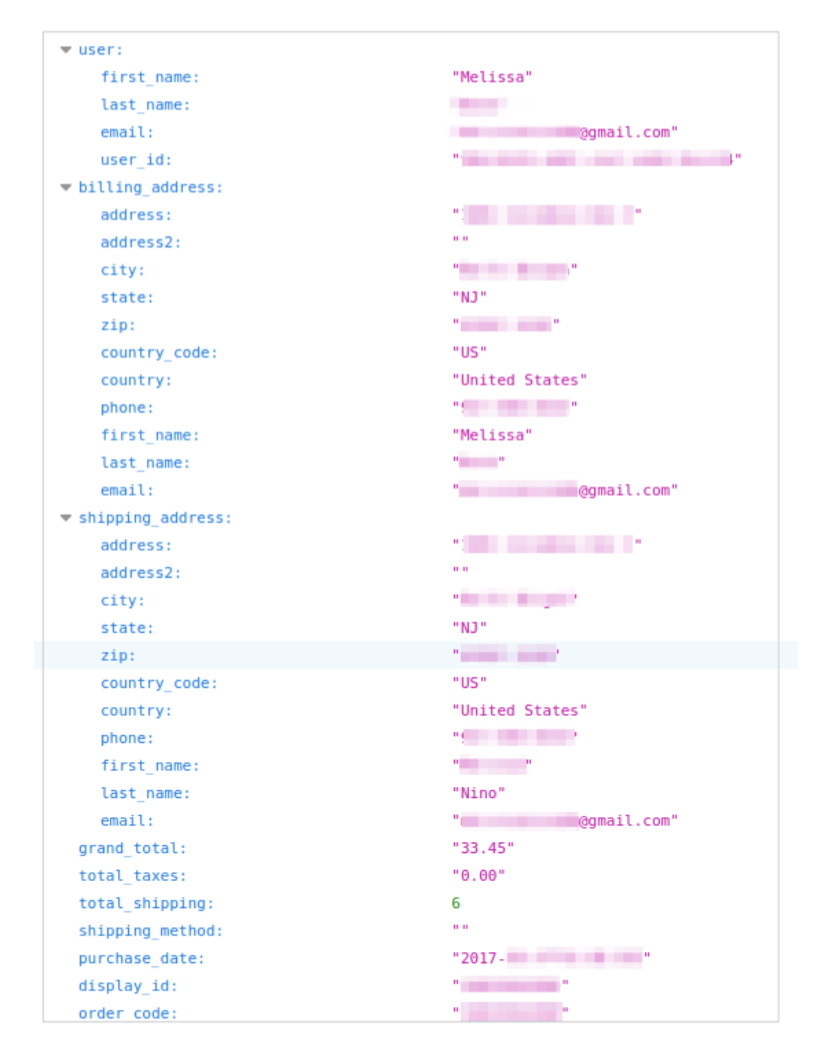

Le pagine di conferma, generate dalla piattaforma di automazione di Linc, contenevano una varietà di PII dei clienti e, per aggiungere un altro potenziale problema, i collegamenti non sono mai scaduti, consentendo a chiunque di accedere a queste pagine a piacimento, in qualsiasi momento, insieme ai record JSON di backend.

Le informazioni esposte su queste pagine includevano nomi completi, indirizzi fisici, indirizzi e-mail, numeri di telefono, ID tracker di spedizione, nonché dettagli di acquisto e transazione.

“A causa dell'enorme volume delle vendite di cui gode Carter ogni anno, questa semplice ma drastica supervisione ha esposto 100.000 persone a frodi, furti e molti altri pericoli”, affermano i ricercatori.

A causa della natura del difetto, il numero esatto di record esposti è sconosciuto. Tuttavia, il team stima che oltre 410.000 record avrebbero potuto essere oggetto di abusi, con il potenziale impatto che includeva phishing, ingegneria sociale e furto di identità.

Carter è stato informato della violazione della sicurezza il 22 marzo, cinque giorni dopo la scoperta iniziale. Il contatto è stato effettuato il 30 marzo e inizialmente il rivenditore ha chiesto a vpnMentor di inviare le proprie scoperte tramite Bugcrowd. Tuttavia, alla fine Carter ha accettato il rapporto diretto e gli URL abbreviati sono stati estratti tra il 4 e il 7 aprile.

ZDNet ha contattato Carter ma non ha ricevuto risposta al momento della pubblicazione.

Copertura precedente e correlata

La fuga di dati coinvolge oltre 200.000 persone nella truffa di recensioni di prodotti falsi di Amazon

La perdita di dati di Paleohacks espone i record dei clienti, i token di reimpostazione della password

23.600 database compromessi sono trapelati da un sito defunto “indice di violazione dei dati”

Hai un consiglio? Mettiti in contatto in modo sicuro tramite WhatsApp | Segnale al +447713 025 499 o tramite Keybase: charlie0

Argomenti correlati:

Security TV Data Management CXO Data Center ![]()