door Martin Brinkmann op 30 juli 2021 in Windows-tips – Laatste update: 30 juli 2021 – 2 reacties

Bitlocker is een populaire coderingstechnologie van Microsoft die wordt gebruikt om gegevens op Windows-apparaten te beschermen. Thuisgebruikers en Enterprise-klanten kunnen het systeem en de gegevens beschermen met Bitlocker.

Bitlocker werkt standaard op een handige manier, omdat gebruikers tijdens het opstarten geen pincode of wachtwoord hoeven in te voeren, omdat dit allemaal automatisch door het systeem verwerkt.

Tip: bekijk onze handleiding voor het instellen van Bitlocker op Windows 10.

Het instellen van een pin is optioneel, maar wordt ten zeerste aanbevolen, zoals een recent verhaal op de blog van Dolos Group suggereert. Het bedrijf ontving een laptop van een organisatie die was geconfigureerd met de standaard security-stack van de organisatie. De laptop was volledig versleuteld met TPM en Bitlocker, had een BIOS-wachtwoord ingesteld, een vergrendelde BIOS-opstartvolgorde en veilig opstarten gebruikt om te voorkomen dat niet-ondertekende besturingssystemen opstartten.

De beveiligingsonderzoekers ontdekten dat het systeem rechtstreeks opstartte vanaf het inlogscherm van Windows 10; dit betekende dat gebruikers daarvoor geen pincode of wachtwoord hoefden in te voeren en dat de sleutel uit TPM werd gehaald.

De onderzoekers zochten informatie op over de TPM-chip en ontdekten hoe deze communiceert. Bitlocker gebruikt “geen van de versleutelde communicatiefuncties van de TPM 2.0-standaard”, en dat betekent dat de communicatie in platte tekst is.

De laptop werd geopend en er werden sondes gebruikt om gegevens vast te leggen tijdens het opstarten. De open source-tool https://github.com/FSecureLABS/bitlocker-spi-toolkit werd gebruikt om de Bitlocker-sleutel in de gegevens te detecteren; het werd vervolgens gebruikt om de Solid State Drive van de laptop te decoderen.

De onderzoekers slaagden erin om in het systeem te komen na het opstarten van de image in een virtuele omgeving. Van daaruit slaagden ze erin om verbinding te maken met de VPN van het bedrijf.

Beperking

Bitlocker ondersteunt het instellen van een pre-boot authenticatiesleutel. Als die sleutel is ingesteld, moet deze worden ingevoerd voordat het systeem opstart; dit werkt op dezelfde manier als VeraCrypt en andere versleutelingsprogramma's van derden. VeraCrypt geeft een wachtwoord en PIM-prompt weer tijdens het opstarten als de systeemschijf is versleuteld. Gebruikers moeten het juiste wachtwoord en PIM invoeren om de schijf te ontsleutelen en het besturingssysteem op te starten.

De onderzoekers stellen voor dat gebruikers de pincode instellen om het systeem en de gegevens te beschermen.

Pre-boot authenticatie ingesteld op TPM met een pincodebeveiliging (met een geavanceerde alfanumerieke pincode [verbeterde pincode] om de TPM anti-hammering mitigatie).

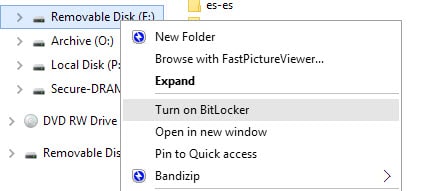

Een Bitlocker pre-boot authenticatie-pincode instellen

Opmerking: Bitlocker-stationsversleuteling is beschikbaar op Windows 10 Pro en Enterprise. Thuisapparaten hebben schijfversleuteling, wat anders is. U kunt overwegen om in plaats daarvan VeraCrypt te gebruiken om de gegevens op uw Home-apparaten beter te beschermen. In Windows 10 kunt u controleren of Apparaatdecodering wordt gebruikt door Instellingen te openen, naar apparaatdecodering te zoeken en de optie uit de resultaten te selecteren.

- Open de Groepsbeleid-editor:

- Gebruik de sneltoets Windows-R

- Typ gpedit.msc en druk op de Enter-toets.

- Ga naar Computerconfiguratie > Beheersjablonen > Windows-componenten > BitLocker-stationsversleuteling > Besturingssysteem Drives gebruiken de mappenstructuur van de zijbalk.

- Dubbelklik op Extra authenticatie vereisen bij opstarten in het hoofdvenster.

- Stel het beleid in op Ingeschakeld.

- Selecteer het menu onder “TPM-opstartpincode configureren” en stel dit in op “Opstartpincode vereisen met TPM”.

- Klik op OK om de zojuist aangebrachte wijzigingen op te slaan.< /li>

Je hebt het systeem voorbereid om een pincode te accepteren als pre-boot authenticatiemethode, maar je hebt de pincode nog niet ingesteld.

- Open Start.< /li>

- Typ cmd.exe.

- Selecteer Uitvoeren als beheerder om een verhoogd opdrachtpromptvenster te openen.

- Voer de volgende opdracht uit om een pre-boot-pincode in te stellen: manage -bde -protectors -add C: -TPMAndPIN

- U wordt gevraagd de pincode in te voeren en te bevestigen om er zeker van te zijn dat deze identiek is.

De pincode is ingesteld , en u wordt gevraagd om het in te voeren bij de volgende keer opstarten. U kunt het commando manage-bde -status uitvoeren om de status te controleren.

Nu u: versleutelt u uw harde schijven? (via Born)