![]()

La società di servizi tecnologici da miliardi di dollari Accenture sta minimizzando un presunto attacco ransomware che il gruppo ransomware Lockbit ha annunciato martedì sera.

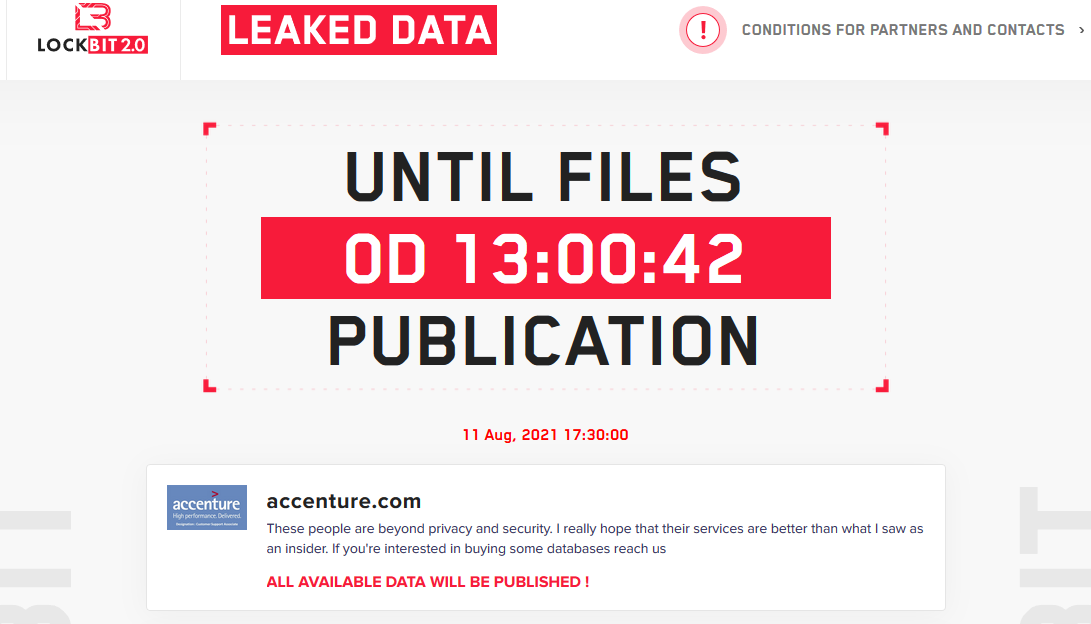

Accenture è stata elencata sul sito di leak del gruppo accanto a un timer impostato per l'attivazione di mercoledì. Il gruppo ransomware ha aggiunto una nota che diceva: “Queste persone sono al di là della privacy e della sicurezza. Spero davvero che i loro servizi siano migliori di quelli che ho visto come insider. Se sei interessato ad acquistare alcuni database, contattaci”.

Inoltre: Gli hacker rubano 600 milioni di dollari nel “più grande” furto di criptovalute

In una dichiarazione a ZDNet, un portavoce di Accenture ha minimizzato l'incidente, affermando che ha avuto un impatto limitato sulle operazioni dell'azienda. Accenture ha registrato un fatturato di oltre 40 miliardi di dollari lo scorso anno e conta oltre 550 000 dipendenti in più paesi.

“Attraverso i nostri controlli e protocolli di sicurezza, abbiamo identificato attività irregolari in uno dei nostri ambienti. Abbiamo immediatamente contenuto la questione e isolato i server interessati. Abbiamo ripristinato completamente i nostri sistemi interessati dal backup”, ha affermato la società .

“Non c'è stato alcun impatto sulle operazioni di Accenture o sui sistemi dei nostri clienti”.

Uno screenshot della pagina del riscatto Lockbit.

CyberKnow

Molti online hanno messo in dubbio la quantità di dati raccolti durante l'attacco ransomware e hanno notato quanto sarebbe improbabile che provenissero da un insider di Accenture, considerando quanto sarebbe facile rintracciare l'attacco.

Accenture non ha risposto alle domande sul fatto che si trattasse di un attacco interno e quando potrebbe essersi verificato.

Una società di intelligence sulla criminalità informatica chiamata Hudson Rock ha riferito su Twitter che circa 2.500 computer di dipendenti e partner sono stati compromessi nell'attacco mentre un'altra società di ricerca, Cyble, ha affermato di aver ricevuto una richiesta di riscatto di $ 50 milioni per circa 6 TB di dati rubati.

BleepingComputer ha successivamente riferito che Accenture aveva già comunicato con un fornitore CTI dell'attacco ransomware e ne avrebbe informato gli altri.

In un rapporto della stessa Accenture della scorsa settimana, la società ha affermato di aver scoperto che il 54% di tutte le vittime di ransomware o estorsioni erano aziende con un fatturato annuo compreso tra $ 1 miliardo e $ 9,9 miliardi.

Accenture fornisce una gamma di servizi a 91 delle aziende Fortune Global 100 ea centinaia di altre aziende. Servizi IT, tecnologia operativa, servizi cloud, implementazione tecnologica e consulenza sono solo alcune delle cose che l'azienda con sede in Irlanda offre ai clienti. A giugno, la società ha acquistato la società di consulenza ingegneristica tedesca Umlaut per espandere la propria presenza nel cloud, nell'AI e nel 5G, acquisendo anche altre tre società tecnologiche a febbraio.

L'Australian Cyber Security Centre ha pubblicato un avviso venerdì rilevando che dopo un piccolo calo delle operazioni, il gruppo ransomware Lockbit si è rilanciato e ha intensificato gli attacchi.

I membri del gruppo stanno attivamente sfruttando le vulnerabilità esistenti nei prodotti Fortinet FortiOS e FortiProxy identificati come CVE-2018-13379 per ottenere l'accesso iniziale a specifiche reti di vittime, afferma l'advisory.

“L'ACSC è a conoscenza di numerosi incidenti che coinvolgono LockBit e il suo successore 'LockBit 2.0' in Australia dal 2020. La maggior parte delle vittime note all'ACSC sono state segnalate dopo luglio 2021, indicando un forte e significativo aumento delle vittime domestiche rispetto ad altre tracciate varianti di ransomware”, ha aggiunto la versione.

“L'ACSC ha osservato che le affiliate di LockBit distribuiscono con successo ransomware sui sistemi aziendali in una varietà di settori tra cui servizi professionali, edilizia, produzione, vendita al dettaglio e alimentare.”

A giugno, il team di Prodaft Threat Intelligence ha pubblicato un rapporto che esamina la struttura RaaS di LockBit e la propensione della sua affiliata ad acquistare l'accesso ai server tramite Remote Desktop Protocol come vettore di attacco iniziale.

Il gruppo richiede generalmente una media di $ 85.000 dalle vittime e circa un terzo va agli operatori RaaS. Oltre il 20% delle vittime su un dashboard visto dai ricercatori Prodaft era nel settore del software e dei servizi.

“Anche i servizi commerciali e professionali, nonché il settore dei trasporti, sono altamente presi di mira dal gruppo LockBit”, ha affermato Prodaft.

Sicurezza

Attacco ransomware Kaseya: cosa devi sapere Recensione di Surfshark VPN: è economico, ma è buono? I migliori browser per la privacy Sicurezza informatica 101: proteggi la tua privacy I migliori software e app antivirus Le migliori VPN per uso aziendale e domestico Le migliori chiavi di sicurezza per 2FA Come le vittime che pagano il riscatto incoraggiano più attacchi (ZDNet YouTube)

Argomenti correlati :

Priorità IT Sicurezza TV Data Management CXO Data Center ![]()