von Ashwin am 14. September 2021 in Apple, Mobile Computing – Letztes Update: 14. September 2021 – Keine Kommentare

Apple hat ein Notfall-Update für iOS-Geräte und macOS-Computer veröffentlicht, um eine schwerwiegende Sicherheitslücke zu schließen, die bekannt geworden ist . Der Exploit heißt FORCEDENTRY und betrifft alle iOS-Geräte, Mac-Computer und Apple Watches, die nicht auf die neueste Firmware aktualisiert wurden.

So wurde die Sicherheitsbedrohung aufgedeckt.

Das kanadische Sicherheitsforschungsunternehmen Citizen Lab erhielt im März 2021 ein Telefon von einem anonymen Aktivisten aus Saudi-Arabien. Das iPhone soll mit Pegasus infiziert worden sein, einer von der NSO Group entwickelten Spyware.< /p>

Citizen Lab hat ein Backup des Geräts aus iTunes extrahiert und mit der Analyse des Inhalts begonnen. Das forensische Verfahren stellte fest, dass in der iMessage-App des Telefons mehrere .GIF-Dateien vorhanden waren, die kurz vor der Kompromittierung des Geräts empfangen wurden.

Interessant dabei ist, dass diese Dateien eigentlich keine GIFs waren, einige von ihnen waren Adobe PSD-Dateien und andere waren PDFs. Die bösartigen Dateien enthielten willkürlichen Code, der Abstürze auf dem Telefon verursachte und es ermöglichte, es zu hacken. Auf diese Weise infizierte die Exploit-Kette FORCEDENTRY das Gerät mit der Pegasus-Überwachungstechnologie. Dabei handelte es sich nicht nur um Zero-Day-Angriffe, sondern auch um Zero-Click-Exploits, d. h. es war kein Eingreifen des Benutzers erforderlich, um das Gerät zu infizieren. Der Sicherheits-Exploit zielt auf Apples Bild-Rendering-Bibliothek namens CoreGraphics ab und verursacht einen Integer-Überlauf.

Die Sicherheitsgruppe sagt, dass die Abschwächung möglicherweise seit Februar 2021 aktiv eingesetzt wurde. Der FORCEDENTRY-Exploit war angeblich entwickelt, um Apples Sicherheitsupdates zu umgehen, die im BlastDoor-Sicherheitssystem gepatcht wurden.

Citizen Lab schickte seine Entdeckungen am 7. September an Apple, und das Unternehmen aus Cupertino bestätigte nach der Analyse der Proben, dass die Dateien einen Zero-Day-Exploit enthielten, der sich auf iOS- und macOS-Geräte auswirkte.

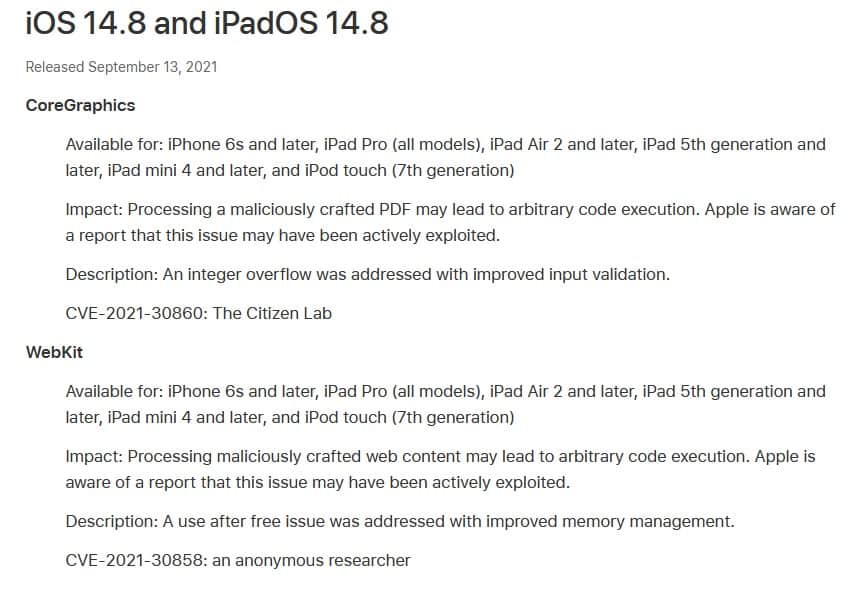

Apple hat CVE-2021 zugewiesen -30860 für das Sicherheitsproblem. Heute hat das Unternehmen ein neues Update für iOS-Geräte und macOS-Computer veröffentlicht, um die Schwachstellen zu beheben. Die Updates werden auch mit einem zusätzlichen Zero-Day-Patch (CVE-2021-30858) ausgeliefert, der die Ausführung willkürlichen Codes über bösartige Webinhalte verhindert.

iOS 14.8 und iPadOS 14.8 sind verfügbar für iPhone 6s und neuer, iPad Pro (alle Modelle), iPad Air 2 und neuer, iPad 5. Generation und neuer, iPad mini 4 und neuer und iPod touch (7. Generation). Mac-Systeme können auf macOS Big Sur 11.6 aktualisiert werden, um den neuesten Sicherheitspatch zu erhalten. watchOS 7.6.2 wurde auch für Apple Watches veröffentlicht.

Referenzen: Apple 1, 2 und 3.

TechCrunch berichtet, dass Apple eine Erklärung veröffentlicht hat, die die schnelle Entwicklung und Bereitstellung bestätigt des iOS 14.8-Updates. Das Unternehmen lobte auch die Bemühungen von Citizen Lab bei der Entdeckung des Exploits. Die Aussage von Apple weist darauf hin, dass solche Angriffe ausgeklügelt sind, Millionen von Dollar kosten und oft verwendet werden, um bestimmte Personen und nicht die allgemeine Bevölkerung anzugreifen.

Trotzdem ist es gut zu sehen, dass Apple schnell gehandelt hat patch die Sicherheitslücke wurde gepatcht, was wiederum alle Benutzer schützt. Technische Details zur Entdeckung des FORCEDENTRY-Exploits finden Sie in der Ankündigung von Citizen Lab.

Wenn Sie ein iPhone, iPad, Mac oder eine Apple Watch verwenden, sollten Sie Ihr Gerät sofort aktualisieren, um potenzielle Sicherheitsprobleme zu vermeiden .