von Mike Turcotte-McCusker am 14. Oktober 2021 in Linux – Keine Kommentare

Die vom Internetsicherheitsunternehmen ESET am 7. Oktober veröffentlichte Dokumentation enthält Details zu einer weniger bekannten Malware-Familie, die im vergangenen Mai auftauchte, einschließlich Details, die sind für die Linux-Welt sehr relevant, insbesondere für diejenigen, die ältere RedHat Enterprise Linux-Systeme für Produktionsserver verwenden.

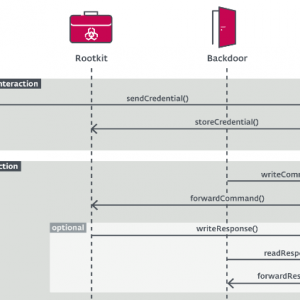

Die Malware-Familie mit dem Namen FontOnLake verwendet benutzerdefinierte Module, die den Fernzugriff auf infizierte Systeme ermöglichen, wobei ein Rootkit verwendet wird, um die Infektion zu verbergen. Die Malware ist in der Lage, Anmeldeinformationen zu sammeln und fungiert auch als Proxy-Server durch die Verwendung fortschrittlicher Komponenten, die gemäß der ESET-Version in drei Kategorien eingeteilt werden können:

- Trojanisierte Anwendungen – ansonsten legitime Binärdateien, die geändert werden, um weitere Komponenten zu laden,

Daten zu sammeln oder andere bösartige Aktivitäten durchzuführen - Backdoors – Benutzermodus-Komponenten, die als Hauptkommunikationspunkt für die Betreiber dienen.

- Rootkits – Kernel-Modus-Komponenten, die ihre Anwesenheit meist verbergen und verschleiern, bei Updates helfen

oder Fallback-Backdoors bereitstellen .

Die Dokumentation gab auch einen Einblick in die vorsichtigen Maßnahmen der Betreiber der Malware: „Wir glauben, dass die Betreiber der Malware zu vorsichtig sind, da fast alle gesehenen Beispiele unterschiedliche, einzigartige C&C-Server mit unterschiedlichen Nicht-Standard-Ports verwenden C/C++ und verschiedene Bibliotheken von Drittanbietern wie Boost, Poco und Protobuf. Keiner der C&C-Server, die in den auf VirusTotal hochgeladenen Beispielen verwendet wurden, war zum Zeitpunkt des Schreibens aktiv, was darauf hindeutet, dass sie aufgrund des Hochladens hätten deaktiviert werden können. Wir haben mehrere internetweite Scans durchgeführt, die die anfängliche Kommunikation seiner Netzwerkprotokolle nachahmen, die auf die beobachteten nicht standardmäßigen Ports abzielen, um C&C-Server und -Opfer zu identifizieren. Es gelang uns, nur einen aktiven C&C-Server zu finden, der meistens nur die Verbindung über benutzerdefinierte Heartbeat-Befehle aufrechterhielt und keine Updates auf explizite Anfragen lieferte.“

WERBUNG

Die Malware enthält Anwendungen, die wahrscheinlich geändert wurden um auf Quellcodeebene und neu erstellt, um bösartige Aktionen auszuführen, die in den Originalversionen nicht vorhanden waren, wie zsshd-Paket. Die Methode, mit der diese modifizierten Pakete und Anwendungen an die Opfer verteilt werden, ist derzeit unbekannt.

ESET hat außerdem bekannt gegeben, dass sie drei Hintertüren als Teil der Malware entdeckt haben, indem sie die Asio-Bibliothek von Boost . verwenden . Die Dokumentation geht ausführlich darauf ein, wie die Hintertüren funktionieren, welche Befehle sie verwenden und wie sie die für ihre Funktion notwendigen Informationen sammeln und speichern.

In Bezug auf die Rootkits heißt es in der Offenlegung, dass alle aktuellen Beispiele der Malware auf die Kernel-Versionen 2 6 32-696 el6 x86_64 und 3 10 0-229 el7 x86_64 abzielen, bei denen es sich jedoch um ältere Kernel des RedHat Enterprise Linux-Systems handelt älter Es sollte beachtet werden, dass eine große Anzahl von Produktionsservern möglicherweise immer noch ältere Systeme und Kernel verwenden, um die Stabilität zu maximieren, oder einfach als schlechte Praxis von fauleren Systemadministratoren der Denkweise “Wenn es nicht kaputt ist, repariere es nicht”-Mentalität. Eine weitere erwähnenswerte Sache in der Dokumentation sind die Kommentare im Abschlussabschnitt, in denen es heißt:

„Ihr Umfang und ihr fortschrittliches Design legen nahe, dass die Autoren mit Cybersicherheit vertraut sind und dass diese Tools in zukünftigen Kampagnen wiederverwendet werden könnten.“ Und : “Da die meisten Funktionen nur darauf ausgelegt sind, seine Präsenz zu verbergen, die Kommunikation weiterzuleiten und Hintertür-Zugriff zu ermöglichen, glauben wir, dass diese Tools hauptsächlich dazu verwendet werden, eine Infrastruktur aufrechtzuerhalten, die anderen, unbekannten, bösartigen Zwecken dient.”

WERBUNGObwohl sich typische Heimanwender möglicherweise keine Sorgen um ihren Desktop-Linux-PC machen müssen, ist diese Information dennoch wertvoll zu beachten, dass, obwohl viele Leute die Sicherheit von Linux-Systemen rühmen, diese nicht unfehlbar ist und eine ordnungsgemäße Wartung und Ein Upgrade ist nach wie vor unerlässlich, um sich selbst zu schützen.

Die Dokumentation in PDF-Form finden Sie auf der welivesecurity-Website, einer IT-Sicherheitswebsite mit Erkenntnissen von ESET-Experten. https://www.welivesecurity.com/wp-content/uploads/2021/10/eset_fontonlake.pdf

WERBUNG