Martin Brinkmann 20.01.2022 Google Chrome | 0

Google hat eine neue Version seines Chrome-Webbrowsers für die Öffentlichkeit freigegeben. Die neue Version des Webbrowsers Chrome 97.0.4692.99 ist ein Sicherheitsupdate, das 26 verschiedene Probleme im Browser behebt, darunter eines, das als kritisch eingestuft wurde. Chrome Extended Stable wurde ebenfalls aktualisiert, um die Probleme zu beheben.

Der Extended Stable wird alle 8 Wochen auf eine neue Meilenstein-Version aktualisiert. Es ist hauptsächlich für Organisationen und Unternehmenskunden konzipiert, aber für alle verfügbar.

Chrome 97.0.4692.99 und Chrome 96.0.4664.174 sind bereits verfügbar. Google führt im Laufe von Tagen und Wochen neue Versionen ein und nutzt dafür die automatische Update-Funktion von Chrome.

WERBUNG

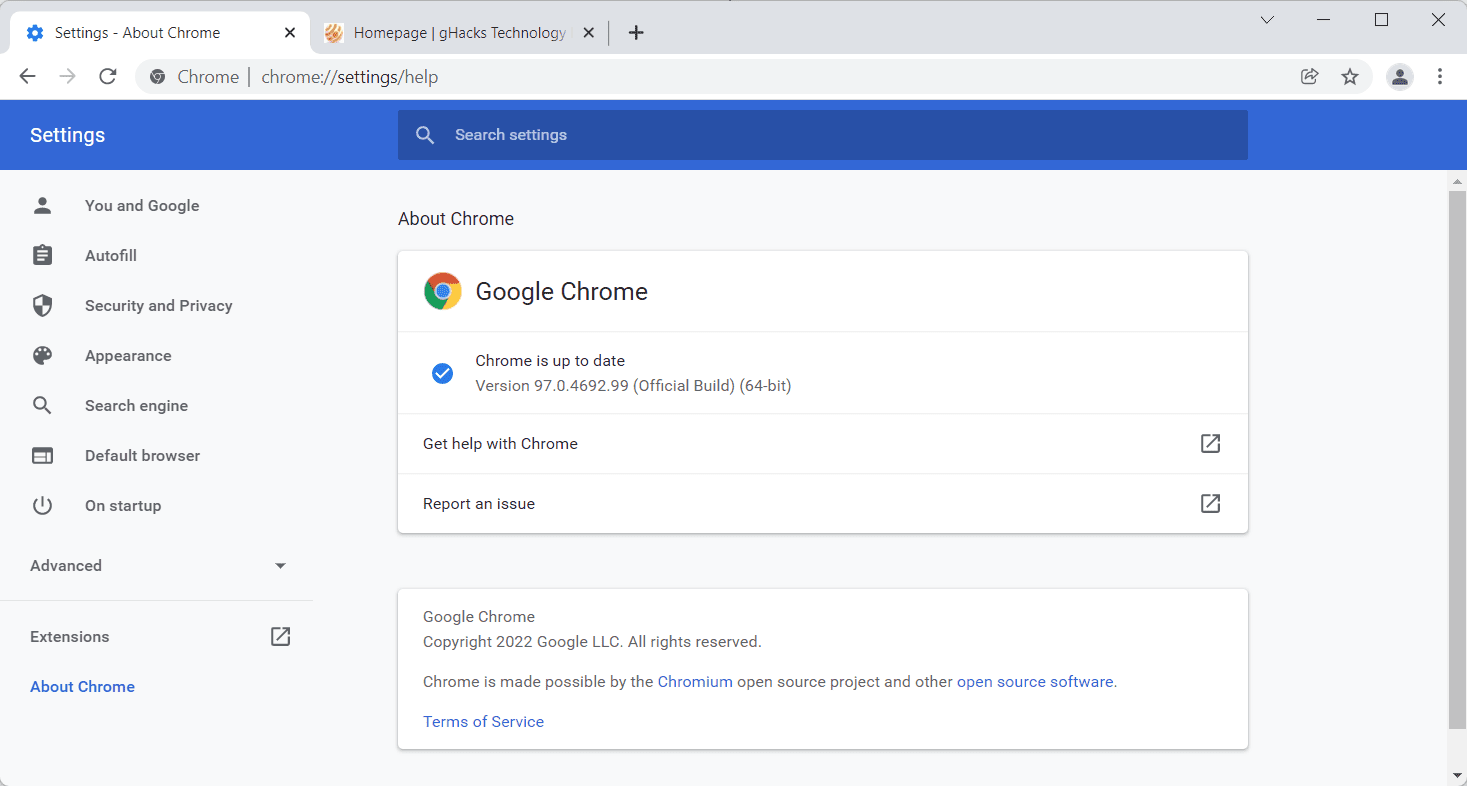

Chrome-Benutzer, die die Updates frühzeitig wünschen, können manuell nach Updates suchen. Wählen Sie einfach Menü > Hilfe > Über Google Chrome starten Sie den Vorgang. Chrome zeigt die aktuelle Version an und sucht nach Updates. Der Browser sollte die neue Version während des Scans abrufen, um sie herunterzuladen und zu installieren. Ein Neustart ist erforderlich, um den Vorgang abzuschließen.

Blogposts im Chrome Releases-Blog listen alle extern gemeldeten Sicherheitsprobleme auf, die Google im Chrome-Update behoben hat. Eine Schwachstelle, CVE-2022-0289, wird als kritisch eingestuft, die höchste Bewertung des Schweregrads.

[$NA][1284367] Kritisch CVE-2022-0289: Nach dem kostenlosen Surfen in Safe Browsing verwenden. Gemeldet von Sergei Glazunov von Google Project Zero am 05.01.2022

[$20000],[NA][1260134][1260007] Hoher CVE-2022-0290: Nutzung nach kostenloser Nutzung in Site-Isolation. Gemeldet von Brendon Tiszka und Sergei Glazunov von Google Project Zero am 15.10.2021

WERBUNG

[$20000][1281084] Hoch CVE-2022-0291: Unangemessene Implementierung im Speicher. Gemeldet von Anonym am 19.12.2021

[$17000][1270358] Hoch CVE-2022-0292: Unangemessene Implementierung in Fenced Frames. Gemeldet von Brendon Tiszka am 16.11.2021

[$15.000][1283371] Hoch CVE-2022-0293: Verwendung nach Kostenlos in Webpaketen. Gemeldet von Rong Jian und Guang Gong von 360 Alpha Lab am 30.12.2021

WERBUNG

[$10000][1273017] Hoher CVE-2022-0294: Unangemessene Implementierung in Push-Nachrichten. Gemeldet von Rong Jian und Guang Gong von 360 Alpha Lab am 23.11.2021

[$10000][1278180] Hoher CVE-2022-0295: Nutzung nach Kostenlos in Omnibox. Gemeldet von Weipeng Jiang (@Krace) und Guang Gong vom 360 Vulnerability Research Institute am 09.12.2021

[$7000][1283375] Hoch CVE-2022-0296: Nach Kostenlos beim Drucken verwenden. Gemeldet von koocola(@alo_cook) und Guang Gong vom 360 Vulnerability Research Institute am 30.12.2021

[$5000][1274316] Hoch CVE-2022-0297: Nutzung nach Kostenlos in Vulkan. Gemeldet von Cassidy Kim vom Amber Security Lab, OPPO Mobile Telecommunications Corp. Ltd. am 28.11.2021

[$TBD][1212957] Hoch CVE-2022-0298: Nutzung nach Kostenlos in Scheduling. Gemeldet von Yangkang (@dnpushme) von 360 ATA am 25.05.2021

[$TBD][1275438] Hoch CVE-2022-0300: Nach kostenloser Verwendung im Editor für Texteingabemethoden verwenden. Gemeldet von Rong Jian und Guang Gong von 360 Alpha Lab am 1.12.2021

[$NA][1276331] Hoch CVE-2022-0301: Heap-Pufferüberlauf in DevTools. Gemeldet von Abdulrahman Alqabandi, Microsoft Browser Vulnerability Research am 3.12.2021

[$TBD][1278613] Hoch CVE-2022-0302: Use after free in Omnibox. Gemeldet von Weipeng Jiang (@Krace) und Guang Gong vom 360 Vulnerability Research Institute am 10.12.2021

[$TBD][1281979] Hoher CVE-2022-0303: Rennen im GPU-Watchdog. Gemeldet von Yi?it Can YILMAZ (@yilmazcanyigit) am 22.12.2021

[$TBD][1282118] Hoch CVE-2022-0304: Nutzung nach Kostenlos in Lesezeichen. Gemeldet von Rong Jian und Guang Gong von 360 Alpha Lab am 22.12.2021

[$TBD][1282354] Hoch CVE-2022-0305: Unangemessene Implementierung in Service Worker API. Gemeldet von @uwu7586 am 23.12.2021

[$NA][1283198] Hoch CVE-2022-0306: Heap-Pufferüberlauf in PDFium. Gemeldet von Sergei Glazunov von Google Project Zero am 29.12.2021

[$2000][1281881] Mittel CVE-2022-0307: Nutzung nach kostenloser Nutzung im Optimierungsleitfaden. Gemeldet von Samet Bekmezci @sametbekmezci am 21.12.2021

[$2000][1282480] Medium CVE-2022-0308: Use after free in Data Transfer. Gemeldet von @ginggilBesel am 24.12.2021

[$TBD][1240472] Mittel CVE-2022-0309: Unangemessene Implementierung in Autofill. Gemeldet von Alesandro Ortiz am 17.08.2021

[$TBD][1283805] Mittel CVE-2022-0310: Heap-Pufferüberlauf im Task-Manager. Gemeldet von Samet Bekmezci @sametbekmezci am 03.01.2022

[$TBD][1283807] Mittel CVE-2022-0311: Heap-Pufferüberlauf im Task-Manager. Gemeldet von Samet Bekmezci @sametbekmezci am 03.01.2022

Google scheint sich keiner Angriffe bewusst zu sein, die auf eine der Schwachstellen abzielen, da es normalerweise im Blog zeigt, ob dies der Fall ist Posts im Chrome Releases-Blog.

Sie können sich die Ankündigungen für Stable und Extended Channel ansehen, indem Sie den Links folgen.

Now You: Wann aktualisieren Sie Ihre Browser?

WERBUNG