![]()

Se la configurazione di app, database e criteri di sicurezza fosse stata corretta, si sarebbero potuti evitare due terzi degli incidenti di sicurezza del cloud, suggerisce una nuova ricerca.

Mercoledì, IBM Security X-Force ha pubblicato il suo ultimo report Cloud Security Threat Landscape, che copre il secondo trimestre del 2020 fino al secondo trimestre del 2021.

Secondo la ricerca, due ambienti cloud su tre violati osservati dal gigante della tecnologia “avrebbero probabilmente sono stati prevenuti da un rafforzamento più robusto dei sistemi, come la corretta implementazione delle politiche di sicurezza e dei sistemi di patch”.

Durante il campionamento degli ambienti cloud scansionati, in ogni caso di un test di penetrazione eseguito da X-Force Red, il team ha riscontrato anche problemi con credenziali o policy.

“Questi due elementi si sono ridotti ai vettori di infezione iniziali più frequentemente osservati per le organizzazioni: asset configurati in modo errato, password spraying e pivoting dall'infrastruttura on-premise”, afferma IBM. “Inoltre, la configurazione dell'API e i problemi di sicurezza, lo sfruttamento remoto e l'accesso ai dati riservati erano modi comuni per gli attori delle minacce per sfruttare la sicurezza lassista negli ambienti cloud”.

I ricercatori ritengono che oltre la metà delle recenti violazioni sia riconducibile anche allo shadow IT, che può includere app e servizi che non sono gestiti o monitorati dai team IT centrali.

Configurazione errata, errori API o esposizione e supervisione nella protezione degli ambienti cloud hanno anche portato alla creazione di un fiorente mercato sotterraneo per l'accesso iniziale al cloud pubblico. Secondo IBM, nel 71% degli annunci elencati, su quasi 30.000, l'accesso RDP (Remote Desktop Protocol) è offerto per scopi criminali.

In alcuni casi, l'accesso all'ambiente cloud viene venduto per pochi dollari, anche se a seconda del valore percepito del target, ad esempio per il furto di informazioni o potenziali pagamenti di ransomware, l'accesso può fruttare migliaia di dollari.

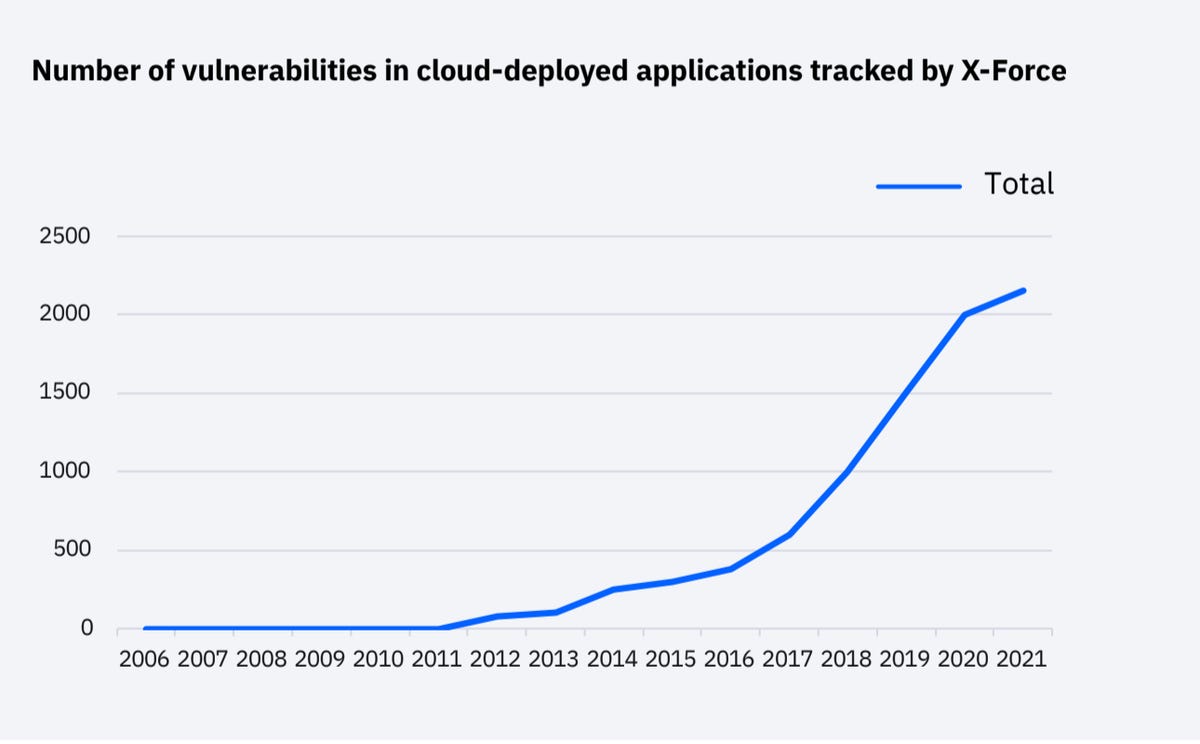

Il rapporto di IBM afferma inoltre che c'è stato un aumento delle vulnerabilità che incidono sulle applicazioni cloud, con quasi la metà degli oltre 2.500 bug segnalati rivelati negli ultimi 18 mesi.

IBM

Una volta che un utente malintenzionato ha ottenuto l'accesso a un ambiente cloud, i minatori di criptovaluta e le varianti di ransomware sono stati eliminati in quasi la metà dei casi segnalati nel rapporto. C'è anche un'evoluzione nei payload che vengono eliminati, con vecchi ceppi di malware focalizzati sulla compromissione dei contenitori Docker, mentre il nuovo codice viene spesso scritto in linguaggi multipiattaforma, incluso Golang.

“Molte aziende non hanno lo stesso livello di fiducia e competenza nella configurazione dei controlli di sicurezza negli ambienti di cloud computing rispetto a quelli on-premise, il che porta a un ambiente di sicurezza frammentato e più complesso, difficile da gestire”, afferma IBM. “Le organizzazioni devono gestire la propria infrastruttura distribuita come un unico ambiente per eliminare la complessità e ottenere una migliore visibilità della rete dal cloud all'edge e viceversa.”

In altre notizie sulla sicurezza del cloud, Apple ha pagato $ 28.000 a un cacciatore di taglie di bug dopo aver cancellato accidentalmente la funzionalità delle scorciatoie per gli utenti durante il test delle app dell'azienda e di CloudKit. Il problema è stato causato da un'errata configurazione da parte del produttore di iPad e iPhone e ha permesso al ricercatore di, anche se involontariamente, eliminare le zone predefinite nel servizio Scorciatoie.

Copertura precedente e correlata

Sicurezza cloud nel 2021: una guida aziendale agli strumenti essenziali e alle best practice

Sicurezza cloud: “sospetti superumani” dietro l'aumento degli attacchi ai servizi online

Inizio pagina provider cloud nel 2021: AWS, Microsoft Azure e Google Cloud, ibridi, player SaaS

Hai un consiglio? Mettiti in contatto in modo sicuro tramite WhatsApp | Segnale al +447713 025 499 o tramite Keybase: charlie0

Argomenti correlati:

Cloud Security TV Data Management CXO Data Center ![]()