Cross-Domain-requests beschreiben der Anforderungen von einer Domäne zu einer anderen. Ein typisches Beispiel HIERFÜR sind Facebook Daten auf einer anderen domain anzeigen, um eine Website, die Anhänger zum Beispiel oder die Anzeige von Drittanbieter-Werbung Unternehmen.

Aber diese Beispiel ist natürlich nicht schädlich. Es gibt zwei Arten von Informationen, die gehandelt werden, kann ein problem für Internet-Nutzer. Die erste ist die Privatsphäre in Verbindung. Informationen ausgetauscht werden können sich über Ihren Besuch, so dass eine weitere Person erhält Informationen über diesen Besuch. Dies ist in der Regel für Werbezwecke zu verfolgen, die ein Benutzer auf das Internet.

Wenn man bedenkt, dass Sie offenbaren die Informationen, sobald Sie eine Verbindung zu einer Website oder einem server, und dass diese Informationen beinhalten Ihre IP-Adresse, Lage in der Welt, Betriebssystem oder Sprache, es ist fair zu sagen, dass dies ein Thema Datenschutz.

Die zweite ist gefährlicher: bösartige oder unerwünschte Aktionen ausgelöst werden können durch cross-domain-request (z.B. Cross-Site Request Forgery-Angriffen.

CSRF ist als sehr gefährlich, wie angegeben durch Ihre Platzierung in den OWASP top 10-und CWE/SANS top 25. Das problem mit einem CSRF-Angriff ist, dass es Anfragen im Namen des Benutzers, ohne sein wissen. Zum Beispiel, wenn eine Website (z.B. example.com) macht versteckte Anfragen an einen anderen Standort (z.B. myonlinebank.com), kann es potenziell schädlichen Auswirkungen (überweisungen, anlegen, Konten, …).

Das Firefox add-on CsFire schützt Internet-Nutzer vor bösartigen cross-domain-requests. Das add-on hebt Sie durch das entfernen von Authentifizierungs-Daten wie cookies und Authentifizierung Header, um die Möglichkeit auszuschließen, dass diese Anforderungen können schädlich sein für den Benutzer.

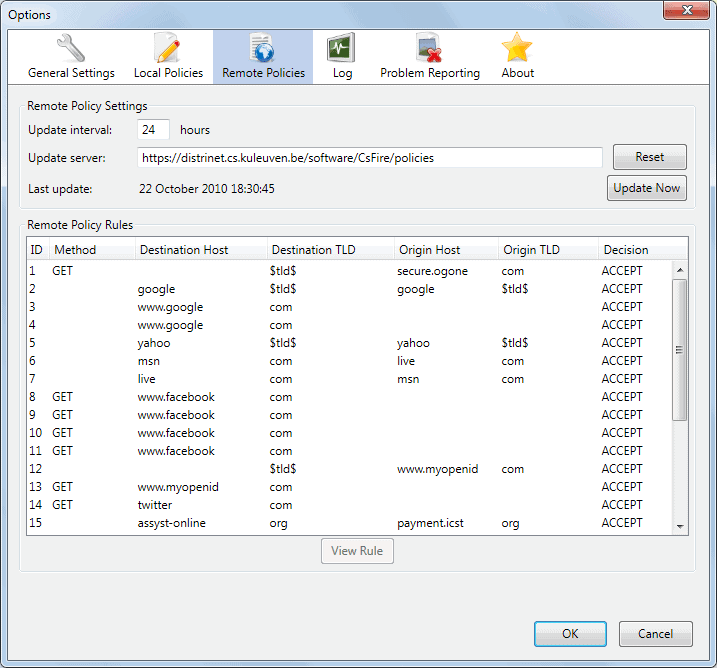

CsFire bietet eine secure-by-default ” – Richtlinie, die erweitert werden kann mit feinkörnigen remote-Richtlinien sowie feinkörnige lokale Richtlinien. Die remote-Richtlinien sind das Ergebnis eines policy server, um selektiv bestimmte Harmlose cross-domain-Anfragen (z.B. bei der Freigabe von Elementen auf facebook). Die lokalen Richtlinien erlauben es Ihnen, bestimmte cross-domain-requests, muss anders behandelt werden, sollten Sie dies wünschen (dies ist nicht erforderlich bei normaler Surf-Szenarien).

CsFire basiert auf einer akademischen Forschungsarbeit CsFire: Transparente client-side-Minderung von bösartigen cross-domain-requests, war veröffentlicht auf Engineering Secure Software and Systems 2010.

Die CsFire add-on ist für alle Firefox-Versionen ab Firefox 3.5, die neueste. Ist es möglich, Kraft kompatibel zu machen es kompatibel mit der neuesten nightly builds als gut.

Update: CsFire wurde nicht aktualisiert, seit 2012 und es ist unklar, zu diesem Zeitpunkt, ob es noch funktioniert in den neueren Versionen der browser Firefox. Es ist zwar immer noch möglich, um die Erweiterung zu installieren, es ist unklar, ob alle Funktionen funktionieren, wie beworben. Einige sind sichtbar, darunter die log-Datei und die remote-server-update-Funktion.

Mit dieser sagte, scheint es, dass das add-on ist verlassen und erhalten keine updates mehr.