KeePass 2.35 è la prossima versione del popolare gestore di password che introdurrà una nuova versione del formato di file KDBX e miglioramenti di sicurezza, tra le altre cose.

KDBX è il formato di file che KeePass utilizza per l’archiviazione di informazioni sul dispositivo. La versione 4 di KDBX offre miglioramenti e nuove funzionalità.

KeePass potranno utilizzare il nuovo formato alla fine, ma solo se sono soddisfatti determinati requisiti. Questo viene fatto per dare porti di KeePass tempo per aggiornare le loro versioni di software per supportare il nuovo formato.

In sostanza, nessuna delle seguenti condizioni devono essere vere:

- KeePass utilizza una diversa funzione di derivazione della chiave di crittografia AES-KDF (il valore di default, e KDBX 3.1).

- Plugin richiesta per memorizzare personalizzata dati di intestazione del file KDBX.

- Plugin richiesta per memorizzare i dati personalizzati in una voce o di un gruppo.

Se nessuna delle condizioni sono soddisfatte, KeePass 2.35 utilizzare il nuovo formato di file automaticamente.

KeePass 2.35 e i suoi miglioramenti di sicurezza

Probabilmente il più grande cambiamento dal punto di vista della sicurezza è il supporto per la funzione di derivazione della chiave Argon2.

L’algoritmo ha vinto l’Hashing della Password Concorrenza contro i 23 candidati. Partenza con KeePass 2.35 gli utenti del software possono accendere il tasto funzione di derivazione da AES-KDF di Argon.

- Aprire KeePass 2.35 o poi.

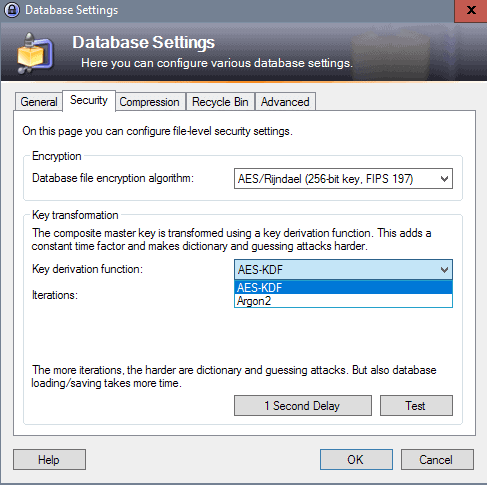

- Selezionare File > Impostazioni Del Database.

- Passare alla scheda Protezione.

- Individuare “funzione di derivazione della chiave” sullo schermo. Si può passare a Argon2 (AES-KDF) con un clic sul menu.

Una volta selezionato Argon2 come chiave di derivazione della funzione, parametri aggiuntivi disponibili. È possibile modificare il numero di iterazioni, la memoria, e il parallelismo.

Si può aumentare di iterazioni e la memoria, per rendere dizionario e gli attacchi di forza bruta più difficile, ma il database di caricamento e salvataggio potrebbe richiedere più tempo.

È possibile utilizzare il pulsante “test” per verificare i nuovi valori che si desidera inserire. KeePass esegue test e visualizza il tempo necessario per trasformare una chiave in una piccola finestra in seguito.

Alcuni esempi su un dispositivo con un processore Intel Core i7-6700k CPU e 32 Gigabyte di ram.

- Iterazioni 2, Memory 1, Parallelismo 2: 0.003 secondi

- Iterazioni 2, Memoria 250, Parallelismo 2: 2.97 secondi

- Iterazioni 10, Memoria 2000, il Parallelismo 2: 25.257 secondi

- Iterazioni 10, Memoria 2000, il Parallelismo 4: 15.601 secondi

Il vantaggio principale di Argon2 su AES-KDF è che fornisce una migliore resistenza contro GPI/ASIC attacchi da parte di cracker.

KeePass’ Argon2 implementazione supporta tutti i parametri sono definiti nella specifica ufficiale, ma solo il numero di iterazioni, la dimensione della memoria e il grado di parallelismo può essere configurato dall’utente nel database di dialogo impostazioni. Per gli altri parametri, KeePass sceglie ragionevole defaults: 256-bit il sale è generato da un WHITENING ogni volta che un database viene salvato, il tag lunghezza è di 256 bit, non è un segreto chiave o i dati associati. Tutte le versioni di Argon2d (1.0-1.3) sono supportati; KeePass utilizza l’ultima versione 1.3 per impostazione predefinita.

Altre KeePass KDBX 4.x le modifiche

Oltre a supporto per Argon2, KDBX 4.x introdurrà una serie di modifiche e miglioramenti che sono descritte brevemente di seguito:

- Migliorata l’autenticazione dell’intestazione — KDBX 4 utilizza HMAC-SHA-256 invece di SHA-256 per l’autenticazione dell’intestazione. Questo offre vari vantaggi, uno che KeePass può verificare l’intestazione prima di decifrare i dati rimanenti.

- Miglioramento dei dati di autenticazione — Analogamente, KDBX 4 utilizza HMAC-SHA-256 invece di SHA-256 per il blocco dati di autenticazione che è considerato più sicuro e permette di KeePass per verificare l’autenticità di un blocco di dati prima di tentare di decifrarlo.

- I plugin possono estendere il KDBX 4 intestazione , può aggiungere altre funzioni di derivazione chiave a KeePass 2.35 e dopo, e può memorizzare i dati personalizzati in voci e gruppi.

- Il ChaCha20 algoritmo di crittografia è supportato con chiave a 256 bit e 96-bit nonce.

- Interno Intestazione miglioramenti che ridurre le dimensioni del database e migliorare il caricamento e il salvataggio di prestazioni.

Ulteriori informazioni sul nuovo formato sono disponibili sul KeePass sito web. Non è ancora chiaro quando il KeePass 2.35 sarà rilasciato.

Ora È: secondo lei Quali sono i miglioramenti?