Fakenet NG ist ein kostenloses Programm für Microsoft Windows-Geräte, können Sie den Netzwerkverkehr überwachen der Programme durch Simulation eine gefälschte Netzwerk-Umgebung.

Speziell konzipiert, um herauszufinden, über die schädliche Programme, es kann für andere Zwecke verwendet werden wie zum Beispiel finden Sie heraus, ob ein Programm-Handys zu Hause, die ausführbare Datei, die es verwendet, und um welche Server es wird versucht, verbindungen zu schaffen.

Während ein firewall stellt Ihnen einige dieser Informationen als gut, Fakenet liefert Ihnen zusätzliche Informationen, die firewalls in der Regel nicht bieten.

Fakenet

Das tool ermöglicht das abfangen und umleiten von allen oder bestimmten Netzwerk-traffic während der Simulation legitimen Netzwerk-services.

Mit FakeNet-NG, malware-Analysten können schnell identifizieren, malware-Funktionalität und erfassen von Netzwerk-Signaturen.

Penetration-Tester und bug-Jäger finden FakeNet-NG ‘ s konfigurierbar-interception engine und Modulares framework sehr nützlich beim testen der Anwendung auf Funktionalität und prototyping-Fertigstellungsgrade.

Hier sind ein paar Dinge, die Sie wissen müssen über Fakenet, bevor Sie das Programm starten:

- Fakenet übernimmt DNS auf port 53

- Es hört auf den TCP-ports 80, 443 und 25

- Es unterstützt DNS, HTTP-und SSL-Protokolle.

Dies bedeutet, dass jeglicher Datenverkehr über diese ports wird erfasst, indem Fakenet, aber es wird nicht durchkommen (wie es endet, in der fake-Netzwerk-Umgebung).

Macht es Sinn, die stop-die meisten Programme, die eine Verbindung zum Internet herstellen, bevor Sie unter Fakenet. Im Grunde, Sie erhalten die besten Ergebnisse, wenn Sie führen Sie einfach das Programm, das Sie analysieren möchten.

Sie erhalten immer noch etwas Rauschen auf, das von Windows selbst und vielleicht Prozesse im hintergrund, die man nicht einfach so kündigen.

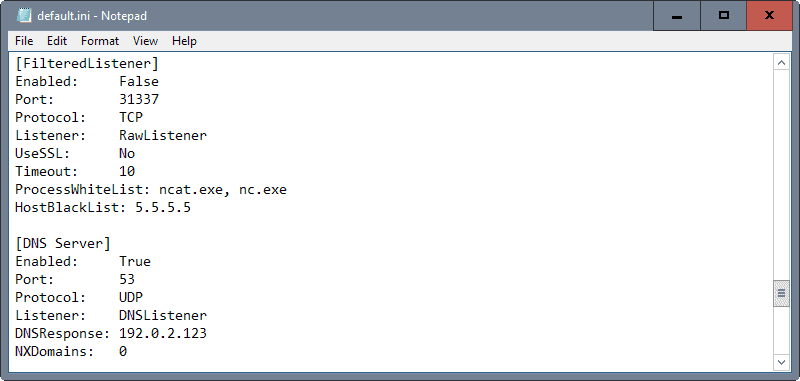

Das Programm verwendet die ini-Dateien finden Sie im config-Verzeichnis. Fügen Sie ports, die Sie überwachen möchten, oder blockieren von ports von der überwachung der Verwendung dieser Dateien.

Die config-Datei verwendet eine einfache syntax. Es ist wohl am besten, wenn Sie einfach kopieren Sie eine der verfügbaren Voreinstellungen wählen und Bearbeiten Sie Sie, und fügen Sie ports, die Sie wollen das Programm zu überwachen, wie gut.

Sie können die “redirectalltraffic” den Vorzug zu erfassen Datenverkehr auf allen ports. Dies kann nützlich sein, wenn Sie nicht sicher sind, welche ports ein Programm verwenden für die Kommunikation.

Bitte beachten Sie, dass Fakenet ignoriert alle anderen ports. Wenn ein Programm kommuniziert über verschiedene ports, dann wird es nicht protokolliert werden, indem Sie die Anwendung.

Sobald Sie damit fertig sind, können Sie mit Fakenet NG. Das Programm ist als 32-bit-und 64-bit-Anwendung.

Der gesamte Netzwerk-traffic, dass es erfasst ist auch in der Programm-Oberfläche. Dies kann nicht übermäßig brauchbar wenn man bedenkt, dass es gibt keine pause-option zur Verfügung.

Fakenet speichert die Daten in einer pcap-Datei, aber die können Sie öffnen Sie in Programme wie Wireshark, die es unterstützen.

Schlusswort

Fakenet NG ist ein Interessantes Programm zu analysieren, die den Netzwerkverkehr auf wählen Sie ports oder alle von Ihnen auf einer Windows-Maschine. Dient der Analyse der Netzwerk-Aktivität von Schadprogrammen, es kann verwendet werden, zu überwachen, das Programm läuft auf der Windows-Maschine.

Da es speichert die aufgezeichneten Daten als pcap-Dateien, ist es am besten zu analysieren, die Ergebnisse in Programme wie Wireshark, wie es macht die Dinge einfacher.

Der wesentliche Unterschied zu firewalls ist, dass Fakenet NG versorgen Sie mit zusätzlichen Informationen, dass firewalls nicht bieten Ihnen mit.