Het jaar is niet goed geweest voor Lenovo zo ver. Na het nieuws brak in februari dat het bedrijf verscheept sommige van de computer systemen met adware en een problematische root certificaat, leek het onwaarschijnlijk dat een groot incident als dit zou gebeuren.

Recente discussies op Reddit en Hacker News aangeven dat Lenovo gebruikt een utility genaamd Lenovo Service van de Motor in de BIOS van sommige producten die een programma gedownload genaamd OneKey Optimizer om user systemen en verzonden “niet-persoonlijk identificeerbare gegevens van het systeem” op Lenovo-servers.

Wat maakt dit bijzonder zorgwekkend is dat Windows bestanden overschreven tijdens het opstarten, dat de bestanden zijn toegevoegd aan de Windows system32 directory, en dat een dienst werd ingesteld op het systeem van de gegevens overbrengen naar Lenovo.

De verzamelde gegevens, volgens Lenovo, bestaat uit het machine type en-model, een systeem UUID, regio en datum. Zodra de gegevens zijn succesvol ingediend de service wordt automatisch uitgeschakeld op het systeem.

Sinds de tool is gebaseerd in de BIOS, zal zijn werk doen, zelfs als de Lenovo machine is geformatteerd en Windows is geïnstalleerd schoon daarna.

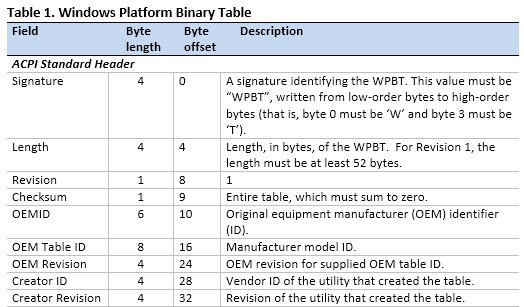

Beveiliging kwetsbaarheden ontdekt in de Lenovo uitvoering, die het bedrijf geeft toe niet in overeenstemming waren met Microsoft ‘ s security richtlijnen voor het Windows-Platform Binaire Tabel.

Maar wat is het Windows-Platform Binaire Tafel?

De WPBT is een vaste Advanced Configuration en Power Interface (ACPI) tabel waarmee boot firmware te voorzien van Ramen met een platform binaire dat het besturingssysteem kunt uitvoeren.

[..]

Het is de verwachting dat de binaire aangewezen door de WPBT is een onderdeel van de boot firmware ROM image. De binaire kan worden geschaduwd tot het fysieke geheugen als onderdeel van de initiële opstart van de boot firmware, of het kan worden geladen in het fysieke geheugen uitbreidbaar boot firmware-code voorafgaand aan het uitvoeren van een besturingssysteem code.

Betrokken producten (volgens deze nieuws post)

Lenovo Notebooks: Flex 2 Pro 15 (Broadwell), Flex 2 Pro 15 (Haswell), Flex 3 1120, Flex 3 1470/1570, G40-80/G50-80/G50-80 Touch, S41-70/U41-70, S435/M40-35, V3000 , Y40-80, Yoga, 3 11 , Yoga 3 14, Z41-70/Z51-70, Z70-80/G70-80

Lenovo Desktop: A540/A740, B4030, B5030, B5035, B750, H3000, H3050, H5000, H5050, H5055, Horizon 2 27, Horizon 2e(Yoga Thuis 500), Horizon 2S, C260, C2005, C2030, C4005, C4030, C5030,

X310(Snelweg A78), X315(B85)

Lenovo Desktop (China): D3000, D5050, D5055, F5000, F5050, F5055, G5000, G5050, G5055, YT A5700k, YT A7700k, YT M2620n, YT M5310n, YT M5790n, YT M7100n, YT S4005, YT S4030, YT S4040, YT S5030

De correctie

Lenovo heeft uitgebracht BIOS-updates voor de betrokken producten voor het uitschakelen van de Lenovo Service Engine, en een hulpprogramma waarmee u services en bestanden op systemen met Windows 7, Windows 8 en 8.1 en Windows 10.

De removal tool voert de volgende bewerkingen uit op de getroffen systemen:

- Stopt de LSE service

- Verwijdert alle bestanden die zijn geïnstalleerd door de LSE-module, die zijn C:windowssystem32wpbbin.exe,

C:windowssystem32LenovoUpdate.exe, C:windowssystem32LenovoCheck.exe - Reparaties de autocheck-bestanden in Windows

- Schakelt de UEFI variabele waarmee LSE als het systeem waarop Windows 8, 8.1 of 10 in de UEFI-modus

Downloads zijn beschikbaar op de Lenovo support-website.

Slotwoord

Dit is Lenovo ‘ s tweede grote security incidenten dit jaar dat van invloed is op producten van de vennootschap. Terwijl sommige klanten hebben een lijn getrokken eerder dit jaar bij het eerste incident heeft plaatsgevonden, is het waarschijnlijk dat anderen dat ook doen dus na dit tweede incident.

Nu Jullie: Heb je kocht Lenovo in het verleden? Zal je doen in de toekomst?