Les Réseaux Privés virtuels (VPN) ont évolué à partir d’une technologie utilisé par la plupart des entreprises à celui qui est utilisé par de plus en plus les utilisateurs à la maison.

Les raisons sont multiples, mais l’amélioration de la vie privée et la sécurité sont certainement deux des principales caractéristiques qui font qu’un nombre croissant d’utilisateurs à la maison utiliser un VPN services et des applications.

Sans entrer dans trop de détails; un VPN protège une adresse IP du périphérique comme les flux de trafic à travers elle, et non directement sur le système de l’utilisateur.

Google Android système d’exploitation prend en charge les clients VPN depuis Android 4.0, publié en octobre 2011 par le biais de l’Android VPN classe de Service.

Lorsque cette option est activée, VPN applications sur l’Android intercepter et de prendre le contrôle complet d’un appareil de la circulation.

Une équipe de chercheurs a analysé plus de 280 Android VPN applications de la vie privée et les questions de sécurité. Les résultats, a révélé dans un article de recherche, révèlent que de nombreux gratuits et premium VPN applications sur l’Android sont en insécurité.

Ses principales conclusions sont les

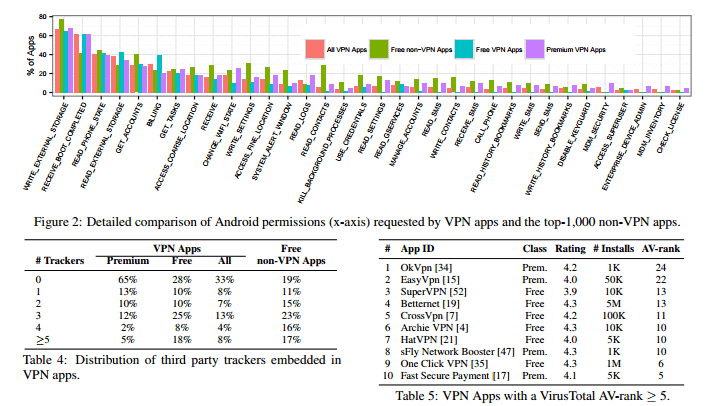

- 67% d’Android VPN applications a promis de protéger la vie privée des utilisateurs. 75% de ceux qui ont utilisé de suivi tiers des bibliothèques, et 82% ont demandé des autorisations pour accéder aux informations de l’utilisateur telles que les messages texte.

- 37% de Android VPN demandes avaient plus de 500 téléchargements, et de 25% au moins est un établissement 4 étoiles. Plus de 38% de ces demandes ont montré des signes de logiciels malveillants sur Virustotal.

- 18% de tous les VPN applications de mise en œuvre des protocoles de tunneling sans cryptage.

- 84% des VPN les applications ne sont pas de tunnel IPv6 de la circulation.

- 66% des VPN applications n’tunnel du trafic DNS.

- 18% de VPN, les applications n’ont pas à révéler “l’entité hébergeant la terminaison VPN server”, et 16% des apps peut acheminer le trafic à l’aide de peer-to-peer d’expédition.

- 16% de VPN déploiement des applications non-transparent proxy modifier le trafic HTTP, par exemple par injection ou suppression des en-têtes. 2 de ces injecter du code JavaScript pour faire de la publicité et des fins de suivi.

- 4 de la analysées VPN applications fonctionnent de TLS interception.

Le document de recherche ne comprend pas la liste complète de testé Android VPN applications, ainsi que les questions identifiées dans chacun d’eux. C’est dommage, car il aurait aidé les utilisateurs à prendre une décision éclairée sur ce qui Android VPN application à installer sur son appareil, et de vérifier que installé le VPN applications ne sont pas défaillante.

Certains VPN applications sont mentionnés. Le document de recherche de listes de VPN toutes les applications qui ont été signalés comme potentiellement dangereux par Virustotal, et des applications qui ont des “points de sortie dans le résidentiel Fsi”.

Les chercheurs suggèrent que Google doit repenser le VPN modèle d’autorisation, comme celui en cours est de mettre les utilisateurs, qui ignorent pour la plupart, à des risques.

La capacité de la BIND_VPN_SERVICE la permission de briser Android “bac à sable” et les naïfs de la perception que la plupart des utilisateurs ont à propos de VPN tiers apps suggèrent qu’il est instamment de reconsidérer Android VPN modèle d’autorisation d’augmenter le contrôle sur les clients VPN. Notre analyse des commentaires des utilisateurs et des notes de VPN applications suggéré que la grande majorité des utilisateurs restent pas au courant de telles pratiques, même lorsque l’on considère relativement applications populaires.

Maintenant, Vous: utilisez-vous une application VPN sur votre appareil mobile?