von Martin Brinkmann am November 07, 2018 in Sicherheit, Windows – 4 Kommentare

Microsoft veröffentlicht diese Sicherheitsempfehlung ADV180028, Anleitung für die Konfiguration von BitLocker zu erzwingen, software-Verschlüsselung, gestern. Die Beratung ist eine Antwort auf die Forschungsarbeit von Selbst-verschlüsselnden Täuschung: Schwächen in der Verschlüsselung des solid-state-Laufwerke (SSDs) von der niederländischen Sicherheits-Forscher Carlo Meijer und Bernard von Gastel von der Radboud Universität (PDF hier).

Die Forscher entdeckten eine Schwachstelle, die in Solid-State-Laufwerke, Unterstützung für hardware-Verschlüsselung, die Ihnen ermöglicht, abrufen von Daten aus dem verschlüsselten Laufwerk ohne Kenntnis des Passworts zum verschlüsseln der Daten verwendet.

Erfordert die Sicherheitsanfälligkeit, dass ein lokaler Zugriff auf das Laufwerk, da es notwendig ist zu manipulieren die firmware der Zugriff auf die Daten.

Die Sicherheits-Forscher testeten mehrere retail-solid-state-Laufwerke, Unterstützung für hardware-Verschlüsselung und fand die Verletzlichkeit in jedem von Ihnen, einschließlich Crucial MX100, MX200 und MX3000, Samsung T3 und T5 und die Samsung 840 Evo und 850 Evo-Laufwerke.

Wie BitLocker ist betroffen

BitLocker unterstützt die software-und hardware-Verschlüsselung, sondern nutzt die hardware-Verschlüsselung standardmäßig aktiviert, wenn von der Festplatte unterstützt. Bedeutet: jedes Laufwerk, das unterstützt die hardware-Verschlüsselung ist möglicherweise betroffen sind von dem Problem unter Windows.

Microsoft schlägt vor, dass die Administratoren schalten Sie die Verschlüsselung-Modus von der hardware über die software, um das Problem anzugehen und es zu lösen zur gleichen Zeit.

Überprüfen Sie die encryption-Methode

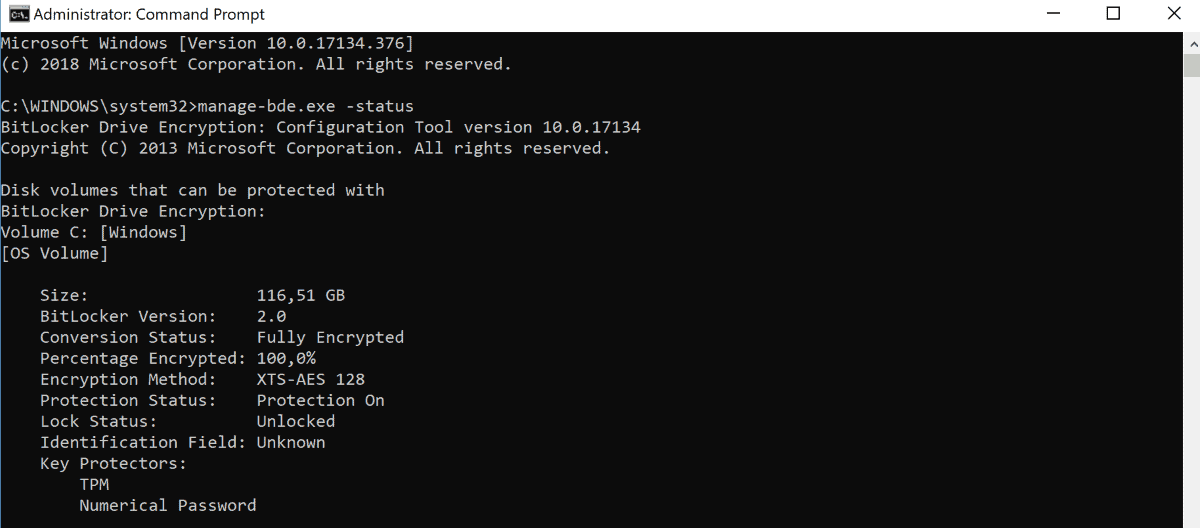

System-Administratoren können überprüfen Sie die verwendete Verschlüsselungsmethode auf Windows-Geräten in der folgenden Weise:

- Öffnen Sie eine Eingabeaufforderung mit erhöhten rechten, z.B. durch öffnen des Start-Menü, Eingabe cmd.exe der rechten Maustaste auf das Ergebnis, und wählen Sie die “ausführen als administrator” – option.

- Bestätigen Sie die UAC-Eingabeaufforderung, die angezeigt wird.

- Geben manage-bde.exe -status.

- Überprüfen Sie “Hardware-Verschlüsselung” unter Verschlüsselungsmethode.

Die solid-state-Laufwerke verwendet software, die Verschlüsselung, wenn Sie nicht finden, hardware-Verschlüsselung verwiesen, in der Ausgabe.

Wie Schalter, um die BitLocker-software-Verschlüsselung

Administratoren können wechseln, die Verschlüsselungs-Methode, um software, wenn BitLocker verwendet ein Laufwerk-hardware-Verschlüsselung-Funktionen auf einem Windows-Rechner.

BitLocker kann nicht schalten, um software-Verschlüsselung automatisch auf, wenn ein Laufwerk verwendet wird, hardware-Verschlüsselung. Die erforderlichen Verfahren umfasst das aktivieren von software-Verschlüsselung als Standard, die Entschlüsselung der Festplatte und verschlüsseln mit BitLocker.

Microsoft stellt fest, dass es nicht erforderlich ist, um das Laufwerk zu formatieren oder installieren Sie die software erneut, wenn man die Verschlüsselungs-Methode.

Erste Sache, die getan werden muss, ist die Durchsetzung der Verwendung von software, die Verschlüsselung mit den Gruppenrichtlinien.

- Öffnen Sie das Start-Menü.

- Geben Sie gpedit.msc

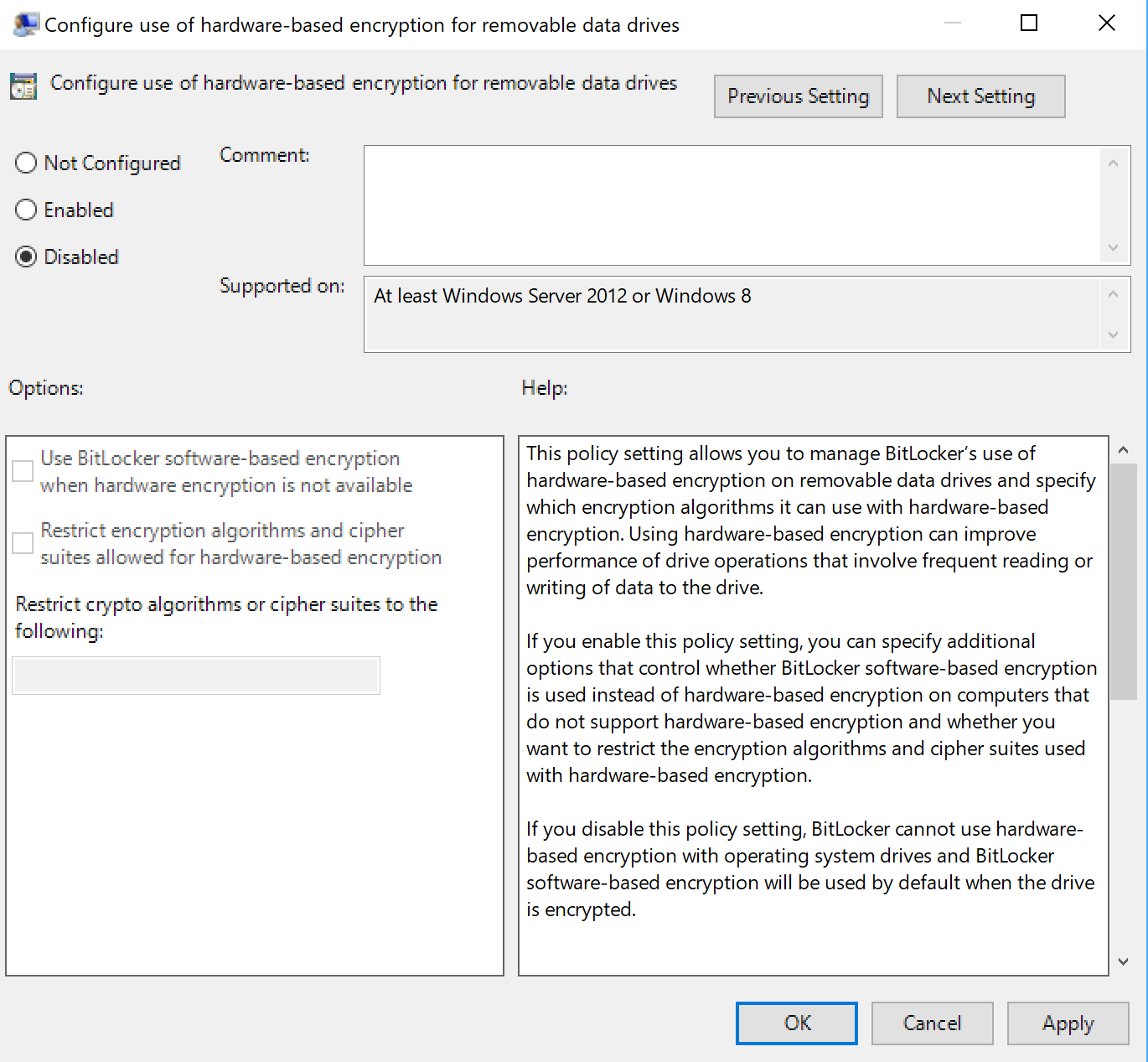

- Gehen Sie zu Computerkonfiguration> Administrative Vorlagen > Windows-Komponenten > Bitlocker-Laufwerkverschlüsselung.

- Für das system-Laufwerk, öffnen Sie das Betriebssystem Laufwerke und doppelklicken Sie auf Konfigurieren der Verwendung von hardware-basierten Verschlüsselung für Betriebssystem-Laufwerke.

- Für Feste Datum-Laufwerke, öffnen Sie Festplattenlaufwerke und Doppel-klicken Sie auf Konfigurieren der Verwendung von hardware-basierten Verschlüsselung für Festplattenlaufwerke.

- Für Wechseldatenträger, öffnen Sie Wechseldatenträger und doppelklicken Sie auf Konfigurieren der Verwendung von hardware-basierten Verschlüsselung für Wechseldatenträger,

- Legen Sie die erforderlichen Maßnahmen für Behinderte. Wert deaktiviert Kräfte BitLocker-software-Verschlüsselung für alle Laufwerke, auch diejenigen, die Unterstützung hardware-Verschlüsselung.

Die Einstellung gilt für neue Laufwerke, die Sie an den computer anschließen. BitLocker nicht, gelten die neuen Verschlüsselungs-Methode, um Festplatten, die sind schon verschlüsselt.

Es ist notwendig, schalten Sie BitLocker auf den betroffenen Laufwerken vollständig um die Daten zu entschlüsseln und wieder einschalten, nachdem der Prozess so, dass BitLocker nutzt software-Verschlüsselung, wie definiert in den Gruppenrichtlinien, um das Laufwerk zu verschlüsseln die Daten.

Hier ist, wie das geschehen ist

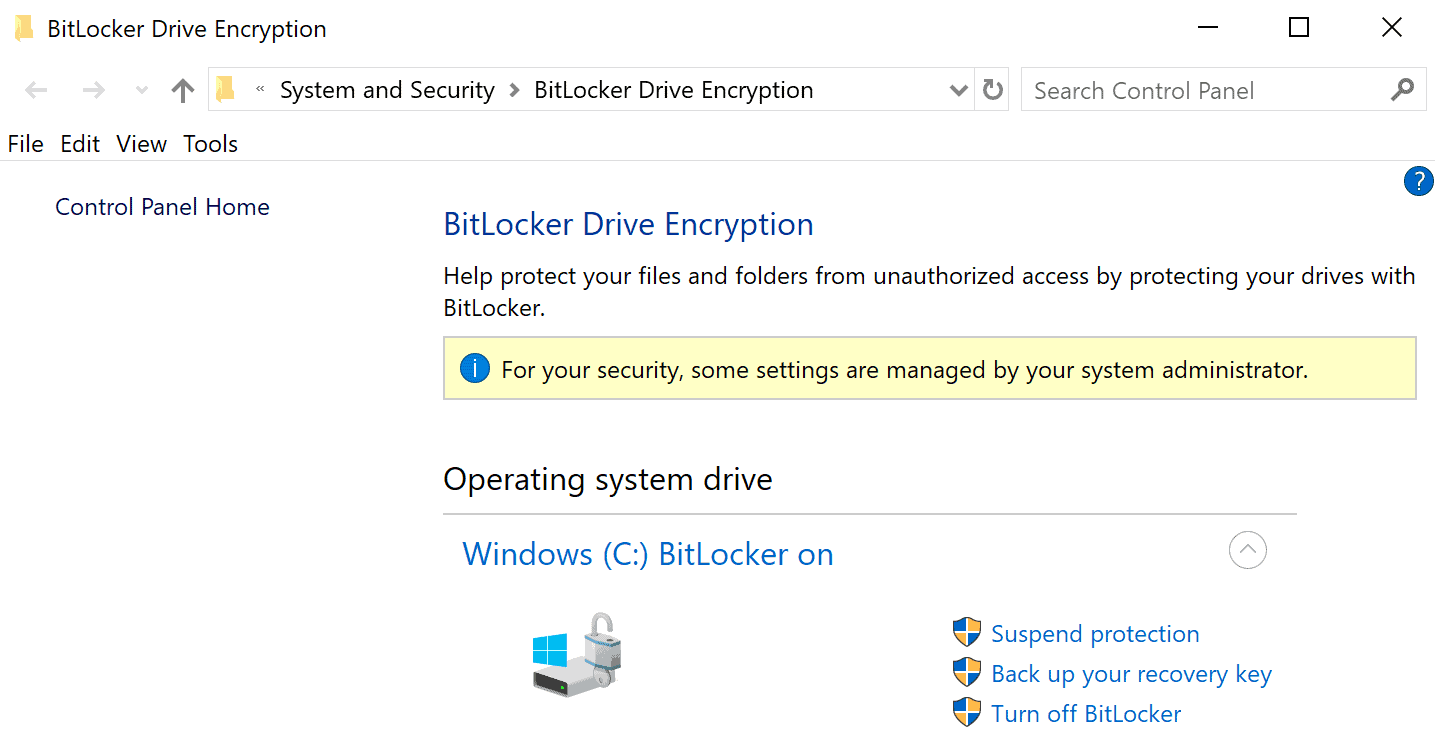

- Öffnen Sie den Explorer auf dem computer.

- Mit der rechten Maustaste auf das Laufwerk und wählen Sie “BitLocker Verwalten” aus dem Kontextmenü.

- Wählen Sie “Turn off BitLocker”, um das Laufwerk entschlüsseln. Die Zeit, die es braucht, um das Laufwerk entschlüsseln, hängt von einer Reihe von Faktoren

- Sobald BitLocker aktiviert ist, deaktivieren Sie auf dem Laufwerk, aktivieren Sie die BitLocker-Verschlüsselung wieder auf die Festplatte.

Schlusswort

Das Problem betrifft Solid-State-Laufwerke, Unterstützung für hardware-Verschlüsselung. Die Sicherheits-Forscher untersuchten nur einige Solid-State-Laufwerke, Unterstützung für das Sicherheits-feature; es scheint wahrscheinlich, dass weitere Laufwerke sind anfällig als gut.

Angreifer lokalen Zugriff auf das Laufwerk, um die Sicherheitsanfälligkeit auszunutzen. Das ist zwar sehr begrenzt, es wird noch vorgeschlagen, Schalter, software-Verschlüsselung, vor allem, wenn wichtige Daten auf dem Laufwerk gespeichert, oder wenn der computer oder das Laufwerk, kann verkauft oder verschenkt werden, zu einem späteren Zeitpunkt. (via Born)