af Martin Brinkmann den 15 Maj 2019 i Sikkerhed – Sidste Opdatering: Maj 15, 2019 – 1 kommentar

MDS-Tool er et gratis cross-platform security program til Windows og Linux enheder, der kontrollerer, om systemets hardware er sårbare over for Mikroarkitektonisk Data Sampling (MDS) angreb.

Intel har offentliggjort en ny gruppe af sikkerhedsproblemer i sine processorer den Maj 14, 2019, som den kalder “Mikroarkitektonisk Data Sampling”. De fejl, som er relateret til spekulative angreb udførelse som Spøgelse eller Nedsmeltning opdaget sidste år. Problemet påvirker alle moderne Intel Cpu ‘ er i servere, desktops og bærbare computere.

Rogue In-Flight Data Belastning (RIDL) og Nedfald, to MDS angreb, adskiller sig fra sidste års angreb i flere meningsfulde måder, der gør dem potentielt mere effektive. Angreb må ikke være afhængig af processorens cache og behøver ikke at gøre antagelser om hukommelse layout. De lække vilkårlig in-flight data fra interne CPU-bufferen.

Angreb, når der gennemføres med succes, kan du læse data fra andre systemer, processer og kan føre til lækage af følsomme oplysninger, såsom adgangskoder, kreditkortnumre, eller cookies.

Angribere, der kan køre priviligeret kode på maskiner med de seneste Intel Cpu ‘ er – uanset om du bruger fælles cloud computing ressourcer, eller ved hjælp af JavaScript på et ondsindet websted eller reklame – kan stjæle data fra andre programmer, der kører på samme maskine, på tværs af alle sikkerheds-grænse: andre applikationer, operativsystemets kerne, andre VMs (fx i cloud), eller endda sikker (SGX) enklaver. (via)

Microsoft har udgivet patches til nogle versioner af Windows på gårsdagens Patch tirsdag, Canonical frigivet opdateringer til Ubuntu i går så godt.

MDS Værktøj

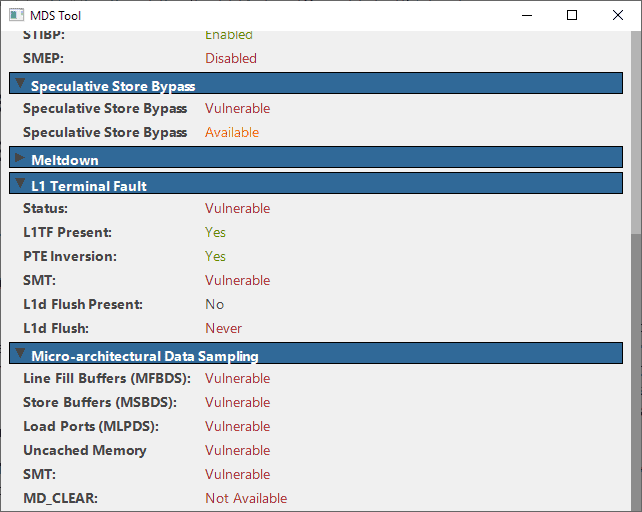

MDS-Værktøj er et omfattende program, som du kan køre på dit system til at finde ud af, om det er sårbar over for visse angreb. Du kan downloade programmet fra MSD Angreb hjemmeside.

Det er blevet opdateret for nylig at integrere sårbarhed kontrol for de beskrevne MSD angreb. Bare køre programmet efter download og rul ned til Micro-architectural Data Sampling del af grænsefladen.

Der kan du finde ud af, om det system, du kørte den software program, der er sårbare over for angreb, eller hvis det er beskyttet.

Hvis du ikke har installeret patches endnu at afbøde de problemer, det vil rapporten som sårbare.

Ressourcer

Her er en liste over ressourcer, der tilbyder yderligere information:

- Chrom Sikkerhed — Om Mikroarkitektonisk Data Sampling og svar

- Intel Security — Deep Dive: Intel Analyse af Mikroarkitektonisk Stikprøvetagning af Data

- Intel Software Vejledning — Mikroarkitektonisk Stikprøvetagning Af Data

- MDS Angreb — Oplysende hjemmeside

- Microsoft Windows Klienter — Oplysende hjemmeside

- Microsoft Windows Servere — Oplysende hjemmeside

- Ubuntu — opdateringer for at afbøde MDS